阅读文章前辛苦您点下“关注”,方便讨论和分享,为了回馈您的支持,我将每日更新优质内容。

如需转载请附上本文源链接!

“删库”这件事,过去需要黑客。

目前,一个配置错误的 AI Agent,可能自己就干了。

更可怕的是:它甚至不知道自己做错了。

最近许多公司都在疯狂接 AI Agent。

自动写代码、自动运维、自动审批、自动下单、自动调用 API……

看起来像效率革命。

但许多人忽略了一件事:

传统系统最大的特点,是“不会乱来”。

而 AI Agent 最大的问题,是“它会自主行动”。

这两个字,才是真正危险的源头。

一、许多人没意识到:AI Agent 已经不是“工具”了

传统系统像什么?

像自动售货机。

你按按钮。

它给你可乐。

按钮错了,它最多不出货。

但 AI Agent 不一样。

它像一个“刚入职、权限还特别大”的实习生。

你只说一句:

“帮我清理没用的数据。”

传统程序会执行固定 SQL。

AI Agent 可能:

- 分析数据库

- 判断哪些表“像垃圾”

- 自动生成 SQL

- 执行删除

- 顺便把生产数据一起删了

重点来了:

它不是“执行命令”。

而是在“理解意图”。

这就是危险的本质。

二、真正危险的,不是 AI 会犯错

而是:

AI Agent 会“合理地犯错”

这是许多工程师第一次接触 Agent 时最容易低估的问题。

传统程序:

if x > 10:

delete_file()

逻辑写死。

边界明确。

风险可控。

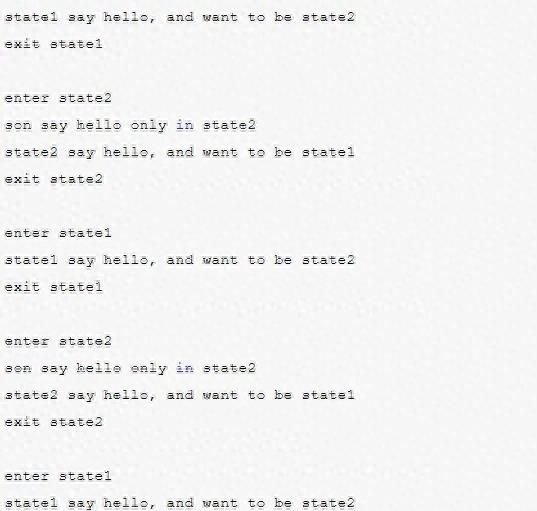

但 Agent 的逻辑是:

LLM -> 理解需求 -> 自主规划 -> 调用工具 -> 修正结果 -> 再执行

它不是流程。

它是“决策”。

而只要涉及决策:

- 就会误解

- 就会脑补

- 就会出现不可预测行为

这也是为什么:

AI Agent 本质上更像“员工”,而不是“软件”。

金句来了:

“传统系统最大的优点是笨。

AI Agent 最大的问题是它开始‘自作机智’。”

三、为什么 Agent 比传统系统危险?

许多人觉得:

“不就是 GPT 套个 API 吗?”

真不是。

危险等级完全不同。

传统系统:

用户 -> 后端 -> 数据库

Agent 系统:

用户

↓

LLM推理

↓

任务规划

↓

工具选择

↓

API调用

↓

外部系统执行

↓

结果反思

↓

再次行动

你发现问题了吗?

Agent 已经拥有了“行动链路”。

它不只是“生成文字”。

它开始:

- 调用 Shell

- 执行 SQL

- 修改代码

- 操作 Kubernetes

- 自动发邮件

- 自动转账

- 自动控制系统

一旦权限失控。

后果会超级离谱。

四、最可怕的问题:Prompt Injection(提示词注入)

许多人防 SQL 注入。

防 XSS。

防 CSRF。

结果到了 AI 时代:

居然开始信任“自然语言”。

这是超级危险的。

看一个真实级别的案例。

五、代码实战:一个危险的 AI Agent

下面我们模拟一个“自动运维 Agent”。

它能:

- 接收自然语言

- 自动生成 Linux 命令

- 自动执行

许多公司目前真在这么干。

危险版 Agent(千万别直接上生产)

import os

from openai import OpenAI

# 初始化客户端

client = OpenAI(

api_key="YOUR_API_KEY"

)

def run_agent(user_input):

"""

AI Agent:

1. 理解用户需求

2. 自动生成Shell命令

3. 自动执行

"""

prompt = f"""

你是Linux运维专家。

用户需求:{user_input}

请直接输出Linux命令。

不要解释。

"""

# 调用大模型

response = client.chat.completions.create(

model="gpt-4.1-mini",

messages=[

{"role": "user", "content": prompt}

]

)

# 获取AI生成的命令

command = response.choices[0].message.content.strip()

print("AI生成命令:", command)

# 直接执行命令(危险!!!)

os.system(command)

# 用户输入

run_agent("清理磁盘空间")

你觉得它会输出什么?

可能是:

rm -rf /tmp/*

但如果模型理解错了:

rm -rf /

结束了。

六、为什么传统系统没这么危险?

由于传统系统:

“能力”和“权限”是分离的

列如:

- 用户只能点按钮

- 后端只能调固定接口

- SQL 是预定义的

- 权限是写死的

但 AI Agent 不一样。

它是:

“智能” + “权限” + “执行能力” 三位一体

这相当于:

你给了一个“会思考的人” root 权限。

行业里有个超级反直觉的真相:

“AI 最危险的时候,往往不是它太弱。

而是它开始‘差不多够用’。”

由于:

它能完成 90%。

但剩下 10% 的错误,足够炸生产。

七、真正安全的 Agent 应该怎么设计?

核心原则只有一句:

永远不要让 Agent 直接拥有最终执行权。

记住:

AI 可以“提议”。

但不能“直接拍板”。

下面我们改造一下。

八、安全版 Agent 架构

正确架构:

用户请求

↓

LLM生成提议

↓

规则引擎审核

↓

权限系统校验

↓

人工确认

↓

执行器运行

重点:

- AI 不直接执行

- 所有危险命令必须审核

- 命令白名单

- 权限隔离

- 沙箱运行

这才是企业级玩法。

九、代码实战:安全版 AI Agent

import subprocess

from openai import OpenAI

client = OpenAI(

api_key="YOUR_API_KEY"

)

# 危险命令黑名单

DANGEROUS_COMMANDS = [

"rm -rf /",

"shutdown",

"reboot",

"mkfs",

]

def is_safe_command(command):

"""

检查命令是否安全

"""

for danger in DANGEROUS_COMMANDS:

if danger in command:

return False

return True

def safe_execute(command):

"""

安全执行命令

"""

# 禁止危险命令

if not is_safe_command(command):

raise Exception(f"危险命令被拦截: {command}")

print(f"执行命令: {command}")

# 使用subprocess替代os.system

result = subprocess.run(

command,

shell=True,

capture_output=True,

text=True

)

return result.stdout

def run_safe_agent(user_input):

prompt = f"""

你是Linux运维助手。

用户需求:

{user_input}

只能输出安全命令。

"""

response = client.chat.completions.create(

model="gpt-4.1-mini",

messages=[

{"role": "user", "content": prompt}

]

)

command = response.choices[0].message.content.strip()

print("AI提议命令:", command)

# 人工确认机制

confirm = input("是否执行?(yes/no): ")

if confirm.lower() != "yes":

print("已撤销执行")

return

output = safe_execute(command)

print("执行结果:")

print(output)

run_safe_agent("查看磁盘使用情况")

这个版本虽然“笨”了。

但:

企业真正需要的,从来不是“最机智”。

而是:

“最不容易出事”。

十、许多公司正在踩一个巨坑

目前大量团队:

- 给 Agent 接数据库

- 给 Agent 接 Kubernetes

- 给 Agent 接 Jira

- 给 Agent 接 GitLab

- 给 Agent 接支付系统

然后:

没有审计。

没有权限隔离。

没有沙箱。

没有回滚。

这在传统安全体系里,几乎不可想象。

但到了 AI 时代。

许多人突然开始:

“默认信任模型”。

这是最危险的认知。

十一、Agent 最大的风险,不是技术

而是“责任边界消失”。

以前:

程序员写规则。

系统按规则执行。

出了问题能追责。

目前:

Agent 在“自主决策”。

于是问题来了:

- 谁负责?

- 谁审批?

- 谁承担事故?

- 谁解释模型为什么这么做?

许多 AI 系统真正落地失败。

不是由于模型不够强。

而是:

企业根本没准备好“让机器拥有行动权”。

十二、最后一句话

许多人以为:

AI Agent 的未来,是越来越像人。

但工程世界真正需要的是:

“像机器一样稳定的人”。

相关文章