做过运维开发的同学应该都知道OpenSSL,也多少知道席卷全球的 OpenSSL 心脏滴血(Heartbleed)漏洞:CVE-2014-0160。

那为啥要用OpenSSL?这么说吧,就是数据在互联网传输中是经过了特定的加密算法进行了加密,防止被劫持和破解,安全为上,否则随意弄个公共wifi,用户只要使用了这种网络,在网关抓包,所有用户私密信息的交互就都被人看的明清楚白,清清楚楚,纯粹属于是裸奔了。

OpenSSL中的各种加密算法许多种,有对称不对称的:AES,DES,RSA,DSA,SHA,RC4等等,细节咱也不懂,咱也不多问,反正就是有的算法过时了,有的有漏洞,有的强度不够可能被暴力破解,这些大致知道即可,今天要说的重点是既然国际上已经有了OpenSSL,为啥我国还要造轮子,再弄一个自己的密码库和标准,美其名曰:国密SSL(gmssl)?

先说下国密SSL产生的背景吧。近年来,随着互联网技术的飞速发展,网络安全问题也日益严峻。传统的加密协议,如TLS/SSL,在安全性上存在必定缺陷,且其核心技术掌握在国外厂商手中,列如HTTPS证书颁发机构和浏览器认可的根证书认证列表等。也不是说国外厂商不讲武德,我是说万一,万一掌握的核心技术和标准的国外厂商由于一些政治因素吊销我国重点部门,机构的HTTPS证书,那真是灾难降临,证书失效后的结果就是浏览器其HTTPS站点会提示证书失效,那些使用api调用https接口的则会报错,说什么ssl/tls cert expired,那真是乱套了,正常交易都会收到影响。

当然这是其中一个因素,这样的一条风险就会国家信息安全构成了潜在威胁,可以这么说吧。为了解决这一问题,不让国际卡脖子,我国自主研发了国密SSL,并主动将其纳入国家密码标准体系。

国密SSL的核心技术完全由我国自主掌控,采用了国产密码算法,在安全性方面具有显著优势。它能够有效抵御境外势力的网络攻击,保护国家和人民的信息安全。从这个角度来看,推行国密SSL是维护国家信息安全、保障网络安全的重大举措,完全符合互联网开发互联精神。

目前国密SSL使用者还不是很普及,推广使用的重点是国内的政府和金融机构,一些重点银行已经开始强制推行国密SSL的使用。对于普通用户来说,可能并没有感觉到,实际上的银行web站点和APP都已经支持了标准OpenSSL和gmSSL的双重认证。

对比一下OpenSSL和GMSSL

|

特性 |

OpenSSL |

GmSSL (国密SSL) |

|

起源 |

开源的密码学软件库,发布于1995年。 |

中国国家密码管理局(CMAC)开发的国产密码软件库,2014 年发布。 |

|

加密算法 |

支持广泛的加密算法:包括对称加密、非对称加密、哈希函数和消息认证码。 |

中国国家密码标准:包括SM4、SM2 和 SM3。它还支持 SM-GMSSL 协议。 |

|

安全性 |

多年以来安全性得到了广泛认可,漏洞被发现再被修复 |

密码算法比较先进,有政府的支持,安全性尚未经过广泛验证。 |

|

兼容性 |

多数操作系统和编程语言兼容,支持广泛的第三方库和应用程序 |

主要在中国,需要额外的配置和开发。 |

|

应用场景 |

通用:Web 服务器、电子邮件客户端、VPN 软件、物联网。 |

中国政府、金融机构等。 |

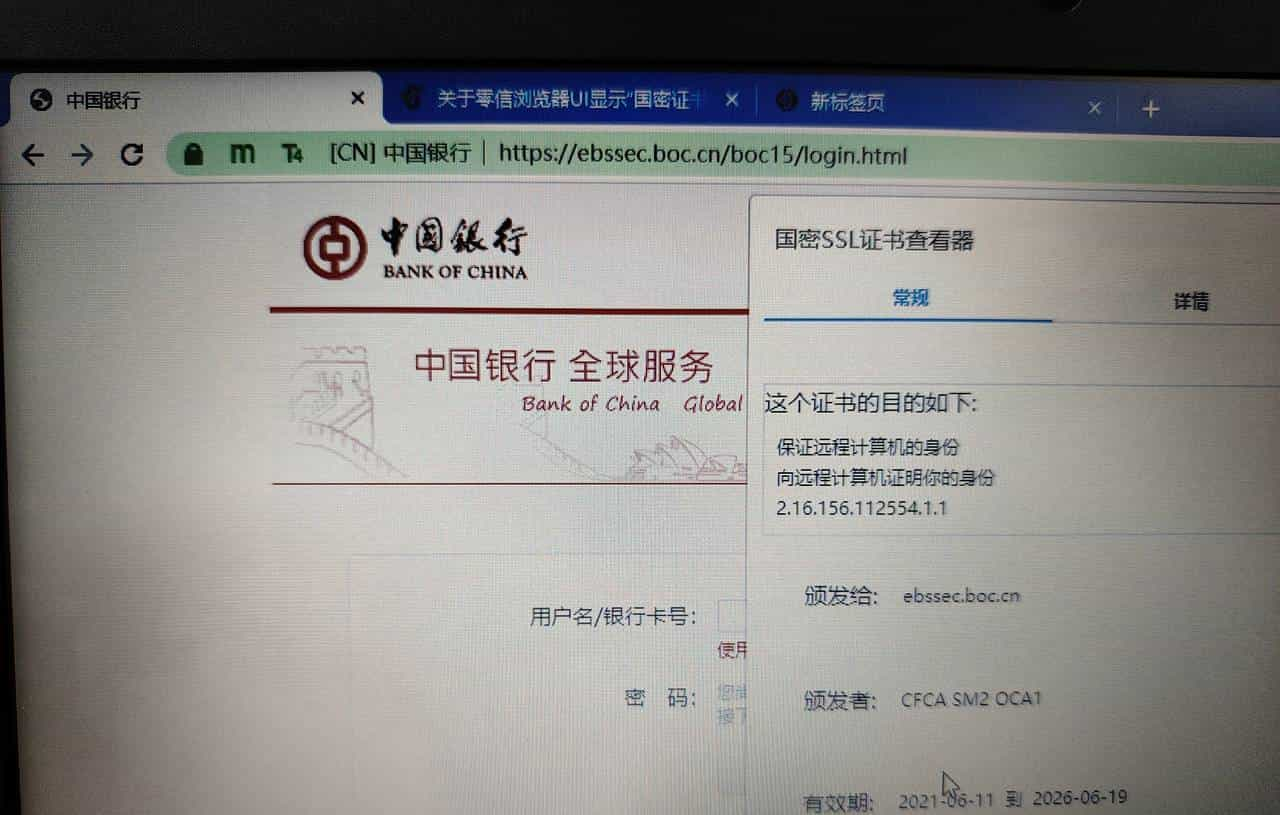

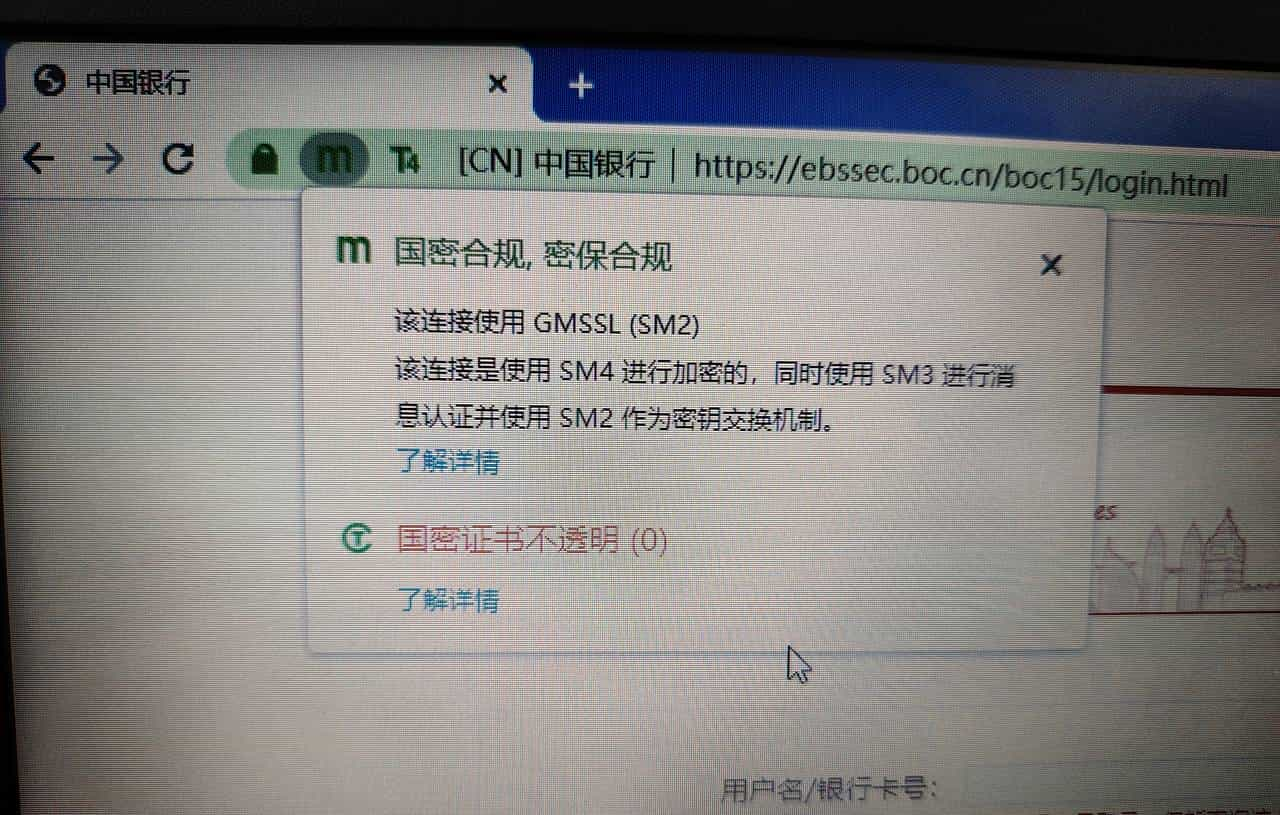

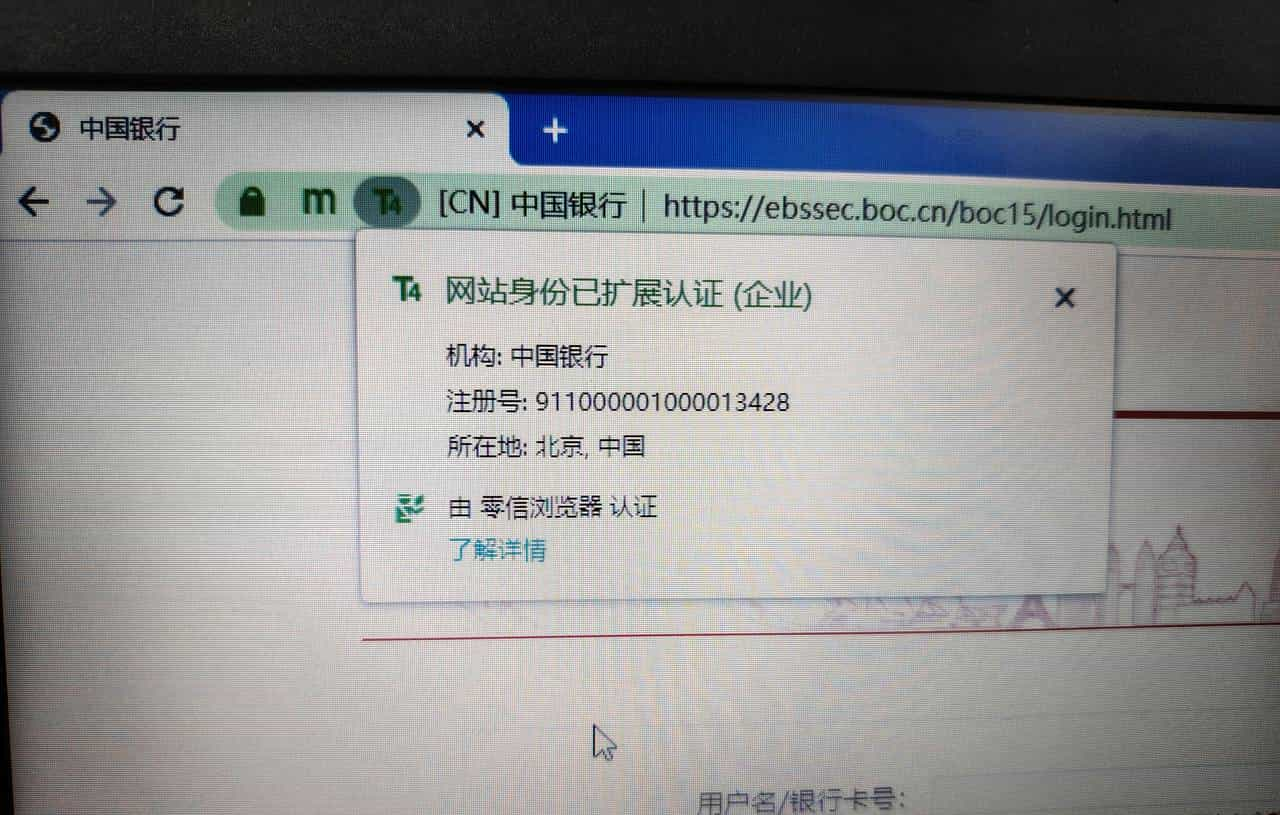

如果想体验国密SSL,那就先搜一下国密浏览器吧,用国密浏览器访问下中国银行,你会看到神奇的效果哟~

以上只是简单介绍一下国密ssl,后面我会陆续深入介绍关于gmssl的技术层面的,列如国密环境搭建,与三方的数据交互等,敬请期待。

#gmssl# #国密SSL# #OpenSSL# #密码# #加密#

关键问题在于SSL昂贵的认证证书,暴利!国内就没有被国际认可的认证机构吗?

前几年曾经用Ruby实现过国密加密解密,超级难用,文档不全,社区也不完善,同一个算法,Ruby加密结果和Java始终不一致,非常头疼,希望机构强制推行一个新东西的时候,先把基础工作做好,完善的API,友好的文档才是发现的基础

SSL这套东西根本就是为了CA中心圈钱的

这写的是个啥,操作系统不加入国密ca机构的根证书不是一样不信任嘛,或者现在加了,将来出个补丁移除,这不是比吊销还麻烦

当然要ca签名,只是gmssl有自己的算法,而且国密浏览器的ca机构国内可控。证书都有过期时间,包括根证书,需要重新签发。

首先要看看是不是要收费,openssl是免费的,gmssl是不是收费

免费,都是开源的。但是gmssl很多时候要求上硬件,这就要照片三方合作收费了

国密真是混乱,就是因为必须要硬件,开源的不愿意做,结果多年推广没一点起色,相关部门反思一下

其实还是不行,所谓的国密浏览器只不是套了一个谷歌浏览器的壳

前端post。后端接收,ssl没啥用

国内银行的官网用更安全的ECDHE替换掉RSA静态密钥或者直接开启TLS1.3之后再来搞这些非主流方案行不行啊,甚至还有某行网银还在用几小时就能破解的RC4作为对称加密密钥真就不怕密码泄露

国密ssl的初衷不是解决卡脖子问题,而是确保信息安全可控,避免算法和标准提出方嵌入后门和可能性

我一直在想拼音加英语缩写的命名是谁想出来的

哈哈,中西结合,Chinglish

自己搞一套好收钱是真的

我相信天然气表是准的

哈哈 ,是应该先排查一下Nginx配置,去掉不安全的算法,方便快捷,优化几行就能减少风险。关键有些银行不重视,也不在乎。

只能java也是奇葩,php怎么加密都不对,

金融行业使用JAVA还是多一些。

那么多回复没一个对的,国际上用的是不可逆算法,而们的SSL证书是双密钥的,关键时刻可以…………

国内CA机构乱七八糟,谁都能做,自身安全性都难以保证。这也是为啥大部分不被国外认可根证书。

全世界都这么用,到了我们这里就不安全了,希望监管机构不是看到利益

因为信创,我们ITILDESK了国密算法

这属于非常扯淡的事,还不如建几个证书颁发机构,然后让各系统强行信任。