SIEM还是SOC?搞不懂这两个概念的甲方一文说清楚

佛系随性笔记,记录最好的自己!

个人水平比较有限,每篇都尽量以白话+图文的方式去说明。

真实栗子,某个周五晚上,一个做企业安全的朋友给我打电话,声音里带着一丝绝望:

“我们老板让我周一给个方案,说要上一套'SOC',预算50万。我查了一晚上资料,越查越懵——有人说买套'SIEM'就行,有人说SIEM是SIEM,SOC是SOC,完全不是一回事。我目前都不知道该招人还是该买软件了。”

我问他:”你们老板知道SOC是什么吗?”

他沉默了三秒:”他说,'就是那个安全的东西吧'。”

挂掉电话,我陷入了沉思。在中国企业安全市场,SIEM和SOC大致是被混淆得最厉害的两个概念。每10个说”SOC”的甲方里,至少有7个实则想要的是SIEM;另外3个,则是把SIEM当成了SOC的某个功能模块。

今天这篇文章,就给所有被这两个概念折磨过的安全负责人、CTO、以及那些”老板说上个安全的东西吧”的执行者,一篇说清楚。

先说个故事:餐厅和厨房

在解释技术概念之前,我先讲个故事。

你开了一家餐厅,生意越来越红火,但问题也越来越多——食材浪费严重、后厨卫生偶尔出状况、服务员和厨师配合常常出问题。

你找到两个”专家”来帮忙:

专家A跟你说:”我给你上一套厨房监控系统。摄像头装好,中央显示屏架起来,后厨一举一动都看得见。出了事你能看到,能查。”

专家B跟你说:”我给你派一个专业管家团队。他们帮你盯着后厨、盯着服务员、盯着进货渠道。出了问题他们直接处理,处理不了他们给你出方案。”

这两个方案,区别在哪?

专家A的方案(类比SIEM):一个工具,你能”看到”发生了什么。

专家B的方案(类比SOC):一帮人加一套流程,持续”帮你管”安全问题。

SIEM是工具,SOC是服务。这是最核心的区别。

SIEM是什么?

SIEM = Security Information and Event Management,安全信息和事件管理。

翻译成人话就是:一个收集、分析、展示安全数据的平台。

它的核心功能有三个字:收、看、查。

收:

SIEM会从企业的各种设备(防火墙、服务器、交换机、应用系统等)收集安全日志和事件,统一存储到一个地方。

看:

收集的数据太多,人看不过来。SIEM有仪表盘(Dashboard),把关键安全指标可视化——今天有多少异常登录?哪个IP在大量扫描端口?哪些服务器CPU突然飙高?

查:

当安全事件发生时,SIEM可以帮你追溯”发生了什么”。黑客进来了?SIEM里可能留下痕迹。

打个比方:SIEM就像医院的”检查设备”——CT机、X光机、心电图仪。这些设备能收集你身体的各种数据,帮医生诊断你有没有病。

但SIEM本身不会帮你”治病”。它告知你”有问题”,但不会自动帮你处理。

SOC是什么?

SOC = Security Operations Center,安全运营中心。

翻译成人话就是:一帮专业的人,持续帮你盯着安全。

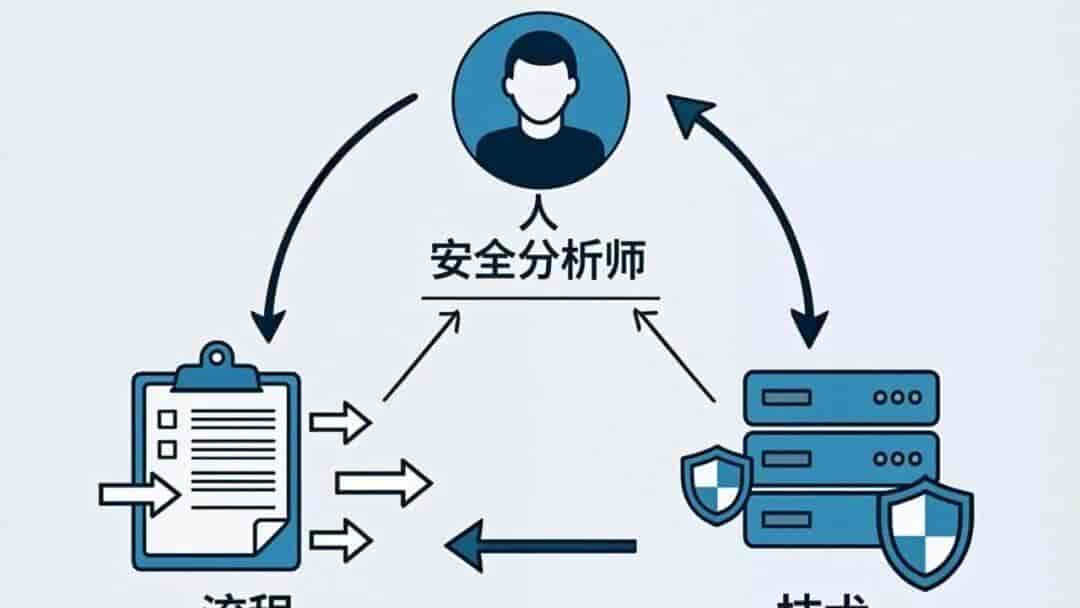

许多人以为SOC是一个”系统”或”平台”,实则不完全对。SOC的核心是人,其次是流程,最后才是技术平台。

一个完整的SOC,一般包括:

• 人:

安全分析师(7×24小时轮班)、安全工程师、安全专家

• 流程:

事件响应流程、升级机制、报告机制

• 技术:

SIEM只是其中的技术组件之一(还有威胁情报平台、EDR、SOAR等)

打个比方:SOC就像”医院的急诊科”——有医生(分析师)、有护士(工程师)、有挂号分诊流程(事件分级)、有急救设备(各种安全工具)。

SOC的关键点:7×24小时有人盯着、出了事有人响应、事后有复盘和改善。

SIEM和SOC的核心区别

为了让你一目了然,我直接做对比:

|

对比项 |

SIEM |

SOC |

|

本质 |

软件/平台 |

人 + 流程 + 技术 |

|

核心作用 |

数据收集、分析、留存 |

持续监控、分析、响应 |

|

谁来干活 |

系统运行,需人解读 |

分析师7×24小时盯着 |

|

能自动处理吗 |

部分可以 |

更多靠人工分析决策 |

|

成本 |

软件license+实施费 |

人工成本是主力 |

|

类比 |

医院的检查设备 |

医院的急诊科 |

常见的理解误区⚠️

⚠️误区1:”我买了SIEM,就等于有了SOC”

这是最常见的误区。

买了SIEM,相当于你买了医院的CT机——但你还需要医生来操作、解读、给出治疗方案。没有医生,CT机就是一堆图片。

同样,没有安全分析师,SIEM每天给你推一堆告警,你看着满屏的红灯,不知道哪个该处理、哪个是误报。

现实中的情况:许多企业花了几十万买了SIEM,上线后发现每天几千条告警,安全团队就两三个人,根本处理不过来。最后SIEM变成了”日志存储”,真正的问题还是发现不了。

⚠️误区2:”SOC就是买套软件放那里跑”

SOC的核心是人,不是软件。

真正的SOC,需要有安全分析师每天:

• 分析告警,判断是真攻击还是误报• 调查异常行为,追查攻击路径• 处理安全事件,做应急响应• 定期输出安全报告,优化检测规则

⚠️误区3:”中小企业用不起SOC,太贵了”

这倒也不绝对。SOC有两种玩法:

自建SOC:自己招安全团队,自己买平台,适合大型企业。成本很高,一个像样的安全运营团队,一年至少百万起步。

MSSP(托管安全服务):买第三方安全公司的SOC服务。他们有现成的团队和平台,你按月/年付费。中小企业可以选择”基础版”。

类比一下:

• 自建SOC = 自己开一家医院• MSSP = 把医疗服务外包给第三方诊所

对于中小企业,MSSP是个值得思考的选项。

什么情况下该买SIEM?什么情况下该上SOC?

优先买SIEM的场景

1. 合规驱动:等保2.0、《网络安全法》要求日志留存至少6个月。SIEM是满足合规审计需求的最佳工具。

2. 资产梳理阶段:你还不清楚自己有多少资产、有哪些暴露面。SIEM可以协助你摸清”家底”。

3. 预算有限但有合规要求:先上SIEM,规范日志收集和管理,为后续建设打基础。

优先思考SOC的场景

1. 已经发生过安全事件:这种情况下,SIEM已经不够了。你需要实时监控、事件调查、应急响应能力。

2. 业务对安全连续性要求高:金融系统、支付平台、电商核心系统……这些系统一旦被攻击,业务直接中断,损失巨大。

3. 有必定安全预算:SOC(尤其是自建)的成本不低。如果每年能拿出50万以上的安全运营预算,可以认真思考。

正确的建设路径:先SIEM,后SOC

我给大部分中小企业的提议是:先上SIEM,再逐步建设SOC能力。

为什么?

SIEM是基础设施:SIEM帮你把日志收起来,这是所有后续安全工作的基础。没有SIEM,你就像在没有地图的情况下做安全运营。

SOC是上层能力:在SIEM建立起来、数据积累起来之后,你才能逐步建立监控、分析、响应能力。

打个比方:建SOC就像学游泳。你不能一上来就跳进深水区,你需要先在➡️浅水区熟悉水性(SIEM),学会漂浮➡️(数据收集)、换气➡️(告警分析),然后才能去➡️深水区游泳(7×24监控响应)。

一句话总结:

SIEM = 工具(看得见);SOC = 服务(有人管)。

SIEM告知你”发生了什么”,SOC告知你”发生了什么,而且我们正在处理”。

你买了SIEM,是给自己装备了一把”听诊器”。

你上了SOC,是给自己请了一个”家庭医生”。

相关文章