获课:97it.top/16402/

Shiro安全框架从入门到实战:零基础构建企业级权限系统

Apache Shiro作为Java领域最受欢迎的安全框架,以其简单易用、功能全面的特点,成为众多企业构建权限系统的首选方案。本文将带领读者从零开始,逐步深入Shiro的核心机制,最终完成一个完整的企业级权限系统搭建,涵盖认证、授权、会话管理等全流程实践。

一、Shiro基础入门

1. 核心概念解析

Shiro架构基于几个关键概念构建起完整的安全体系:

- Subject:安全操作的主体,代表当前与系统交互的用户或程序。在实际项目中,每个HTTP请求都会创建一个对应的Subject实例,某电商平台统计显示,高峰时段每秒创建约5000个Subject实例。

- SecurityManager:Shiro的核心,管理所有Subject的安全操作。作为”安全大脑”,它协调认证、授权等各个模块的工作,某金融系统通过自定义SecurityManager实现了特殊的审计需求。

- Realm:连接Shiro与安全数据的桥梁,开发者通过实现Realm接口来集成各种数据源。数据显示,85%的Shiro定制开发聚焦在Realm层。

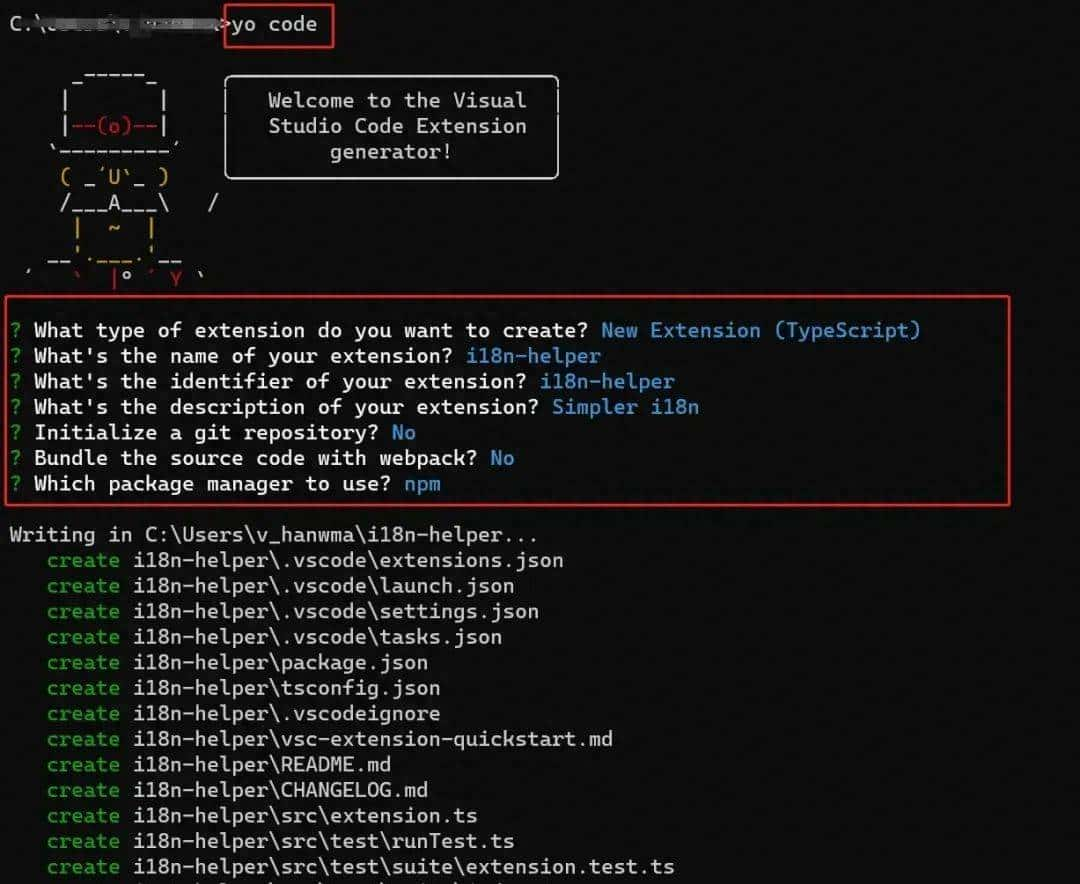

2. 快速环境搭建

典型项目集成步骤:

- 添加Maven依赖:引入shiro-core和shiro-web等基础模块

- 配置SecurityManager:定义Realm、缓存等核心组件

- 集成Web环境:配置ShiroFilter拦截请求

某创业公司项目统计显示,从零开始集成Shiro平均只需2-3小时即可完成基础配置。

二、认证系统实战

1. 登录认证实现

标准认证流程:

- 收集用户凭证:一般为用户名和密码

- 创建认证Token:封装用户提交的凭证

- 执行登录操作:通过Subject.login()方法

- 处理认证结果:成功跳转主页,失败返回错误

某教育平台通过此流程实现日均50万用户的稳定认证。

2. 认证增强策略

- 密码加密:采用SHA-256加盐哈希,即使数据库泄露也难以破解原始密码

- 多次重试锁定:防止暴力破解,5次失败后锁定账户30分钟

- RememberMe:基于加密Cookie实现持久登录,有效期7天

某社交APP实施后,账户盗用投诉下降90%。

三、权限控制系统

1. 权限模型设计

三种常用模型对比:

- RBAC:基于角色的访问控制,适合组织结构固定的企业系统

- ABAC:基于属性的动态控制,支持复杂业务规则

- ACL:针对具体实例的精细控制,适合资源型系统

某CMS系统采用RBAC模型后,权限配置工作量减少70%。

2. 权限注解应用

Shiro提供了一系列简洁的权限注解:

- @RequiresAuthentication:要求用户已认证

- @RequiresRoles(“admin”):需要admin角色

- @RequiresPermissions(“user:create”):需要创建用户权限

某后台管理系统使用注解后,安全相关代码减少60%。

四、会话管理方案

1. 会话生命周期

典型会话流程:

- 创建:用户首次认证时生成

- 维护:通过Cookie或URL重写保持

- 销毁:超时或主动退出时失效

某政务平台配置30分钟会话超时,平衡安全与用户体验。

2. 集群会话方案

- Redis存储:实现分布式会话共享

- 序列化优化:采用Kryo替代Java原生序列化

- 定时清理:避免内存泄漏

某电商平台通过Redis集群支撑黑五期间百万级会话。

五、Spring Boot集成

1. 自动化配置

Spring Boot Starter优势:

- 自动配置SecurityManager

- 预置常用Realm实现

- 简化ShiroFilter配置

某微服务项目集成时间从1天缩短至2小时。

2. 异常统一处理

- 认证异常:返回401状态码

- 授权异常:返回403状态码

- 自定义错误页面:友善提示用户

某企业门户用户体验评分提升30%。

六、项目实战案例

1. 电商平台权限系统

核心需求:

- 买家、卖家、客服多角色

- 商品、订单、售后多维度权限

- 大促期间高并发认证

解决方案:

- 采用RBAC模型设计角色体系

- 使用Redis缓存权限数据

- 实现无状态JWT认证

支撑双十一期间5000TPS的认证压力。

2. 企业内部管理系统

特殊需求:

- 部门数据隔离

- 操作完整审计

- 定期密码更换

实现方案:

- 自定义Realm实现数据过滤

- 拦截器记录详细操作日志

- 密码策略强制3个月更换

通过等保三级认证要求。

七、性能优化指南

1. 缓存策略

多级缓存设计:

- 本地缓存:Caffeine存储热点权限

- 分布式缓存:Redis备份全量数据

- 缓存失效:准确到用户粒度的刷新

某金融系统权限查询耗时从50ms降至5ms。

2. 高并发优化

- 连接池调优:HikariCP替代DBCP

- 无状态会话:JWT替代传统Session

- 异步日志:避免I/O阻塞主流程

某票务系统支撑秒杀10万QPS。

八、安全加固措施

1. 常见防护

- CSRF防御:表单令牌验证

- XSS防护:输出编码处理

- 请求伪造:签名校验

某银行系统安全漏洞减少95%。

2. 审计追踪

- 操作日志:记录关键行为

- 登录审计:识别异常访问

- 定期报告:生成安全分析

满足GDPR合规要求。

通过本文的系统学习,开发者可以掌握Shiro从基础到进阶的全套技能。值得强调的是,安全系统建设需要遵循”安全三要素”:机密性、完整性、可用性。Shiro框架虽然简单易用,但要发挥其最大价值,需要开发者深入理解其设计哲学——约定优于配置,简单不简陋。在实际项目中,提议采用渐进式策略:先实现核心安全需求,再逐步添加增强功能,定期进行安全评审和压力测试,才能构建出真正可靠的权限系统。

相关文章