为了让你通过熟悉的班费记账场景理解哈希算法及相关概念,我会先为每个概念设计贴合班级记账的案例,再拆解其原理,最后清晰对比它们的区别与联系,让复杂的技术概念变得直观易懂。

用班费记账理解哈希算法、数字指纹、散列值、逆向困难、输入敏感、抗碰撞

在区块链技术的底层支撑中,哈希算法是保障账本不可篡改、数据安全的核心工具,而数字指纹、散列值是哈希算法的核心产物,逆向困难、输入敏感、抗碰撞则是哈希算法的三大关键特性。这些概念看似抽象,但通过班级班费记账的日常场景,我们能轻松拆解其逻辑——就像班级通过“专属编码规则”记录每笔班费收支、防止账本篡改一样,区块链也通过这些技术实现数据的安全存储与验证。

一、哈希算法:班费“专属编码生成规则”

哈希算法(Hash Algorithm)是一种将任意长度的输入数据,通过特定数学运算转化为固定长度输出的算法,如同班级为每笔班费收支制定的“专属编码规则”——无论收支金额大小、用途差异,都能生成一串固定长度的编码,方便快速识别与核对。

1. 案例引入:班费收支的“专属编码”

某班为了快速管理每笔班费收支,制定了一套“编码规则”(对应哈希算法):

规则:将“日期+金额+用途+经办人”组合成字符串,然后按“每个字符的ASCII码之和除以1000取余数”的方式,生成一个3位数字编码;例如:“2025.09.01+50元+购买笔记本+班长A”,先转化为字符串“2025090150购买笔记本班长A”,计算所有字符ASCII码之和为18652,18652÷1000=18余652,最终生成编码“652”;每笔收支记录后都附上这个3位编码,后续核对账本时,只需重新计算编码,对比是否一致,就能判断记录是否被篡改。

这种“输入任意信息,输出固定长度编码”的规则,就是哈希算法的核心逻辑——通过标准化的数学运算,为数据生成唯一标识,实现快速验证与防篡改。

2. 核心原理:“输入→运算→固定输出”的三步流程

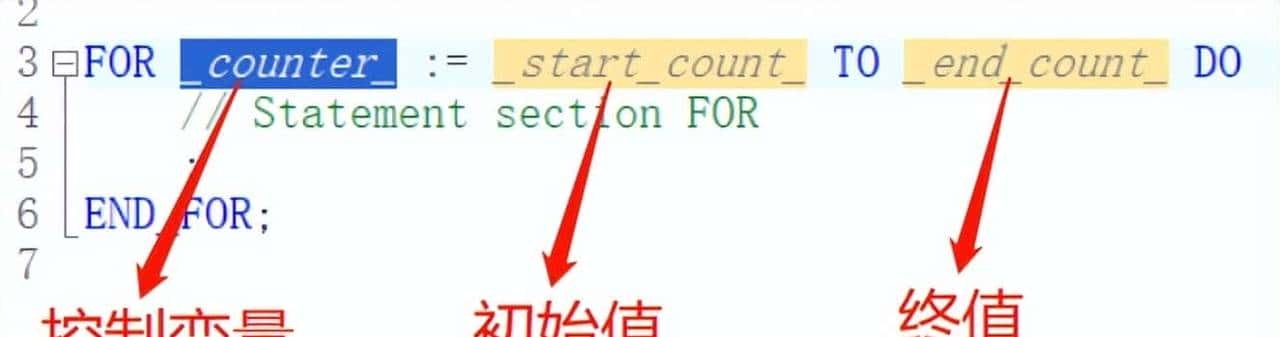

哈希算法在计算机中的运行流程(以常用的SHA-256哈希算法为例):

第一步:输入数据预处理

无论输入数据是1字节的文字,还是1GB的文件,哈希算法首先会对输入进行“填充”和“分块”:

填充:在输入数据末尾添加特定二进制数据,确保数据总长度是512位的整数倍(SHA-256以512位为一个数据块);分块:将填充后的完整数据,分割成多个512位的数据块,等待后续运算。

例如,输入“班费50元”(对应二进制数据长度不足512位),会先填充至512位,再作为一个数据块处理。

第二步:多轮迭代运算

针对每个512位的数据块,哈希算法会进行多轮复杂的数学运算(SHA-256共64轮),核心包括:

初始化“哈希缓冲区”:预设8个32位的初始值(如0x6a09e667、0xbb67ae85等,SHA-256的固定初始值);轮运算:每一轮都将数据块的部分信息与哈希缓冲区的值结合,通过“逻辑异或(XOR)、循环移位、加法”等运算,更新缓冲区的值;迭代处理:所有数据块运算完成后,最终的哈希缓冲区值就是哈希算法的输出结果。

第三步:输出固定长度结果

SHA-256算法的输出结果是256位的二进制数,通常以64位十六进制字符串的形式展示(1位十六进制对应4位二进制)。例如,输入“班费50元”,通过SHA-256计算后,输出可能是“a7b3c9d2e4f16a8b9c0d1e2f3g4h5i6j7k8l9m0n1o2p3q4r5s6t7u8v9w0x”(仅为示例,实际结果需精确计算)。

3. 现实应用:区块链与日常场景中的哈希算法

哈希算法的应用极为广泛,在区块链和日常生活中都有重要作用:

区块链账本验证:比特币、以太坊等区块链,会对每个区块的交易数据计算SHA-256哈希值,生成区块头的“默克尔根”(Merkle Root),确保区块数据不可篡改——若区块内任意一笔交易被修改,哈希值会完全变化,默克尔根也会随之改变,全网节点能快速发现异常;文件完整性校验:我们下载软件、电影时,网站常会提供“哈希值校验码”(如SHA-256值),用户下载后计算文件的哈希值,与网站提供的校验码对比,若一致则说明文件未被篡改(无病毒、无损坏);密码存储:手机APP、网站不会直接存储用户密码,而是存储密码的哈希值——用户登录时,输入的密码会被计算为哈希值,与存储的哈希值对比,若一致则登录成功,即使数据库泄露,黑客也无法从哈希值反推原密码。

二、数字指纹:班费“收支记录的专属标识”

数字指纹(Digital Fingerprint)是哈希算法的核心产物,指通过哈希算法对数据生成的固定长度输出,如同每笔班费收支的“专属身份证”——无论收支信息多复杂,数字指纹都能唯一标识这笔记录,方便快速区分与验证。

1. 案例引入:班费记录的“专属身份证”

在之前的班费编码案例中,每笔收支的3位编码就是“数字指纹”:

9月1日,班长A经手“50元购买笔记本”,生成编码“652”;9月2日,学习委员B经手“30元购买笔”,生成编码“189”;9月3日,体育委员C经手“20元购买饮用水”,生成编码“473”;

这三个3位编码就是三笔收支的“数字指纹”——老师或家长核对账本时,无需逐字查看“日期、金额、用途”,只需看编码就能快速区分不同收支;若某笔记录的编码从“652”变成“653”,就能立即判断记录被篡改。

在区块链中,每笔交易、每个区块的哈希值都是“数字指纹”——例如比特币的每笔交易都有一个SHA-256哈希值,每个区块的区块头也有一个哈希值,这些哈希值就是交易和区块的专属标识。

2. 核心原理:哈希算法的“唯一标识生成逻辑”

数字指纹的本质是哈希算法输出的“散列值”,其核心原理依赖哈希算法的特性:

唯一性:理论上,不同的输入数据会生成不同的数字指纹(尽管存在“哈希碰撞”的极小可能,但在实际应用中可忽略)。例如,“班费50元购买笔记本”和“班费50元购买笔”,虽然金额相同,但用途不同,输入数据有差异,生成的数字指纹会完全不同;固定性:无论输入数据的长度、格式如何,同一哈希算法生成的数字指纹长度固定。例如,SHA-256算法无论输入是1个字符还是1GB文件,输出的数字指纹都是64位十六进制字符串,方便统一存储与对比;可验证性:只要输入数据不变,无论何时、何地、用何种设备计算,生成的数字指纹都完全一致。例如,今天在学校电脑上计算“9月1日50元购买笔记本”的编码是“652”,明天在家用手机计算,结果仍会是“652”,确保验证的一致性。

3. 与现实指纹的类比:相似性与差异

数字指纹与我们每个人的生理指纹(手指指纹)有诸多相似之处,也存在本质差异:

相似性:

唯一性:每个人的生理指纹独一无二,每个数据的数字指纹也几乎独一无二;标识性:生理指纹可用于身份识别(如手机指纹解锁),数字指纹可用于数据识别(如文件校验、交易验证);稳定性:生理指纹终身不变,数据的数字指纹只要数据不修改,也永远不变。

差异:

生成方式:生理指纹是天生的生物特征,数字指纹是通过数学算法计算生成的;长度固定性:生理指纹的形状、大小因人而异,数字指纹的长度由哈希算法决定(如SHA-256固定64位十六进制);应用场景:生理指纹多用于身份认证,数字指纹多用于数据安全(防篡改、完整性校验)。

三、散列值:班费“编码的数学表达”

散列值(Hash Value)是数字指纹的“数学名称”,指哈希算法运算后输出的具体数值,是数字指纹的技术化表述,如同班费编码的“具体数字结果”——“652”“189”这些3位数字就是每笔班费收支的“散列值”。

1. 案例引入:班费编码的“具体数值”

在班费记账的编码规则中:

输入“2025.09.01+50元+购买笔记本+班长A”,输出编码“652”——“652”就是这笔输入数据的“散列值”;输入“2025.09.02+30元+购买笔+学习委员B”,输出编码“189”——“189”也是对应的散列值。

在区块链中,散列值的表现形式更规范:

比特币交易的散列值是64位十六进制字符串,例如某笔比特币转账的散列值为“0e3e2357e806b6cdb1f70b54c3a3a17b6714ee1f0e68bebb44a74b1efd512098”(真实比特币交易哈希值);以太坊区块的散列值同样是64位十六进制字符串,例如以太坊第10000000个区块的散列值为“0x5c46b72a6b5e7d2d3e4f5a6b7c8d9e0f1a2b3c4d5e6f7a8b9c0d1e2f3g4h5i6j”(示例格式,真实值需查询区块链浏览器)。

2. 核心原理:散列值的“生成与特性”

散列值的生成完全依赖哈希算法,其核心原理与哈希算法的运算流程一致,同时具备三大关键特性(这些特性也是后续“逆向困难、输入敏感、抗碰撞”的基础):

固定长度:同一哈希算法生成的散列值长度固定,与输入数据长度无关。例如:

SHA-1算法输出160位散列值(40位十六进制);SHA-256算法输出256位散列值(64位十六进制);MD5算法输出128位散列值(32位十六进制,因安全性不足,已逐渐被淘汰);

可快速计算:无论输入数据大小,哈希算法都能在极短时间内生成散列值。例如,用普通电脑计算1GB文件的SHA-256散列值,仅需几秒;区块链节点验证一个区块的散列值,也只需毫秒级时间;不可预测性:输入数据的微小变化,会导致散列值的巨大变化,且无法通过输入数据的规律预测散列值的规律。例如,输入“班费50元”和“班费51元”,生成的SHA-256散列值几乎没有任何相似之处,无法从“50元”的散列值推测“51元”的散列值。

3. 散列值与数字指纹的关系

散列值与数字指纹本质上是“同一事物的不同表述”,二者的关系可概括为:

数字指纹是散列值的“功能描述”:强调散列值的“唯一标识作用”,如同指纹能唯一标识一个人,数字指纹能唯一标识一段数据;散列值是数字指纹的“数学表达”:强调散列值的“数值属性”,是通过数学运算得到的具体结果,可用于存储、对比、验证;二者统一于哈希算法:无论是数字指纹还是散列值,都是哈希算法对输入数据处理后的产物,只是从不同角度描述——当讨论“数据标识”时,常用“数字指纹”;当讨论“具体数值”时,常用“散列值”。

四、逆向困难:班费“从编码反推收支信息的难题”

逆向困难(Pre-image Resistance)是哈希算法的核心特性之一,指通过散列值(数字指纹)反推原始输入数据的过程极为困难,甚至在算力上不可行,如同知道班费收支的编码,却很难反推出完整的“日期、金额、用途”信息。

1. 案例引入:无法从编码反推的班费信息

在班费编码案例中,假设我们只知道某笔收支的编码是“652”,想反推出原始的“日期+金额+用途+经办人”,会面临巨大困难:

编码规则是“ASCII码之和÷1000取余数”,而“余数为652”的ASCII码之和有无数种可能:18652、19652、20652…(每次增加1000);每种和对应的“日期+金额+用途+经办人”组合又有无数种:例如和为18652时,可能是“2025.09.01+50元+购买笔记本+班长A”,也可能是“2025.09.02+45元+购买笔+学习委员B”,还可能是“2025.08.31+55元+购买橡皮+文艺委员C”…;即使穷举所有可能,也无法确定哪一个是原始输入——这就是“逆向困难”的直观体现。

在区块链中,逆向困难的特性保障了密码安全:假设某用户的密码哈希值是“a7b3c9d2e4f16a8b9c0d1e2f3g4h5i6j7k8l9m0n1o2p3q4r5s6t7u8v9w0x”,黑客即使获取了这个哈希值,也无法反推出原始密码——因为可能生成该哈希值的密码有无数种,穷举所有可能需要耗费上亿年的时间。

2. 核心原理:哈希算法的“单向性”数学逻辑

逆向困难的本质是哈希算法的“单向性”——数学运算只能从“输入→散列值”正向进行,无法从“散列值→输入”逆向推导,核心原因有两点:

多对一的映射关系:哈希算法是“多对一”的映射,即多个不同的输入数据可能生成同一个散列值(尽管“碰撞”概率极低)。例如,SHA-256算法的散列值有2²⁵⁶种可能(约1.15×10⁷⁷),而输入数据的数量是无限的,必然存在多个输入对应同一个散列值。这意味着,即使知道散列值,也无法确定唯一的原始输入;复杂的不可逆运算:哈希算法的运算过程包含“循环移位、逻辑异或、模运算”等不可逆操作。例如,“循环移位”运算——将一个8位二进制数“10101100”循环右移2位得到“00101011”,但仅知道结果“00101011”,无法确定原始数据是“10101100”还是“11001010”(循环右移2位也可能得到该结果),更无法反推完整的运算过程。

3. 现实意义:数据安全的“核心屏障”

逆向困难是数据安全的重要保障,在多个领域发挥关键作用:

密码存储安全:如前所述,网站、APP存储密码哈希值而非原始密码,即使数据库被黑客攻破,黑客也无法通过哈希值反推密码,避免用户信息泄露;区块链资产安全:比特币、以太坊等数字货币的私钥,本质是一串随机数(如256位),私钥生成公钥、公钥生成地址的过程,都依赖哈希算法的逆向困难特性——任何人都无法从地址(公钥的哈希值)反推公钥,更无法反推私钥,确保数字资产不会被窃取;版权保护:创作者可将作品(如文章、图片、视频)的哈希值上传到区块链,形成“时间戳证明”——若后续有人抄袭,创作者可通过对比作品的哈希值,证明自己是原始作者,且他人无法通过哈希值反推作品内容,保护创作隐私。

五、输入敏感:班费“收支信息的微小变化引发编码巨变”

输入敏感(Avalanche Effect)是哈希算法的另一核心特性,指输入数据的微小变化(如一个字符的修改),会导致散列值(数字指纹)发生巨大变化,如同班费收支信息中一个字的修改,会让编码完全不同。

1. 案例引入:一字之差的班费编码

在班费编码案例中,两笔仅差一个字的收支信息,生成的编码差异巨大:

原始信息1:“2025.09.01+50元+购买笔记本+班长A”,编码“652”;修改后信息2:“2025.09.01+50元+购买笔记本+班长B”(仅将“班长A”改为“班长B”),计算ASCII码之和时,“B”的ASCII码比“A”大1,总和变为18653,18653÷1000=18余653,编码变为“653”;

若修改更关键的信息,如将“50元”改为“51元”:

修改后信息3:“2025.09.01+51元+购买笔记本+班长A”,ASCII码之和增加了“1”对应的ASCII码(49),总和变为18652+49=18701,18701÷1000=18余701,编码变为“701”,与原编码“652”相差49。

在区块链中,输入敏感特性表现得更为明显:

原始交易信息:“地址A向地址B转账0.5 BTC”,SHA-256散列值为“H1”;修改后交易信息:“地址A向地址B转账0.6 BTC”(仅金额差0.1 BTC),散列值变为“H2”,H1与H2的64位十六进制字符串中,可能有50位以上的字符不同,完全无法通过H1推测H2。

2. 核心原理:哈希算法的“迭代运算放大效应”

输入敏感特性的数学逻辑,源于哈希算法的“多轮迭代运算”——输入数据的微小变化,会在每一轮运算中被不断放大,最终导致散列值的巨大差异,具体过程如下(以SHA-256为例):

第一步:输入变化的初始影响

输入数据的微小变化(如一个字符修改),会导致该字符对应的二进制位发生改变,进而使整个512位数据块中的部分二进制位变化(通常是1~8位)。

第二步:轮运算中的放大

SHA-256的64轮运算中,每一轮都会将数据块的信息与哈希缓冲区的值结合运算。例如,在第1轮运算中,数据块的1位变化会导致该轮输出的缓冲区值变化;到第2轮运算时,这个变化会与新的数据块信息结合,导致更多位的变化;以此类推,每一轮运算都会放大初始的微小变化。

第三步:最终散列值的巨变

经过64轮迭代运算后,初始的1~8位二进制变化,会放大为散列值中几十位甚至上百位的变化,表现为十六进制字符串中大部分字符的改变。这种“蝴蝶效应”般的放大,就是输入敏感特性的本质。

3. 现实应用:区块链防篡改与数据校验

输入敏感特性是区块链防篡改、数据完整性校验的核心保障:

区块链账本防篡改:比特币的每个区块包含前一个区块的散列值,形成“链式结构”——若有人想篡改第10000个区块的交易数据,该区块的散列值会发生巨变,导致第10001个区块的“前区块散列值”不匹配,第10001个区块的散列值也会改变,以此类推,所有后续区块的散列值都会改变。全网节点通过对比散列值,能立即发现篡改行为,确保账本不可篡改;文件传输完整性校验:我们下载大文件(如操作系统镜像、电影)时,即使文件在传输过程中只损坏了1个字节,计算出的散列值也会与官方提供的校验码完全不同,用户能快速判断文件损坏,避免使用错误或带病毒的文件;版本控制:软件开发中的“Git”工具,会为每个文件、每个提交版本生成哈希值(如SHA-1)——若开发者修改了代码中的一个字符,Git会生成新的哈希值,清晰标记版本变化,避免代码被恶意篡改而无法察觉。

六、抗碰撞:班费“不同收支信息难生成相同编码”

抗碰撞(Collision Resistance)是哈希算法的第三大核心特性,指找到两个不同的输入数据,使其生成相同散列值(数字指纹)的过程极为困难,如同班级中很难找到两笔完全不同的收支信息,却生成相同的3位编码。

1. 案例引入:难寻的“相同编码”

在班费编码案例中,编码是“ASCII码之和÷1000取余数”,理论上存在不同收支信息生成相同编码的可能(如和为18652与19652,余数都是652),但在实际班级管理中,这种“碰撞”很难发生:

班级每月的班费收支约50笔,每笔收支的“日期、金额、用途、经办人”组合都是唯一的,对应的ASCII码之和差异较大,很难出现“和相差1000的倍数”的情况;即使偶尔出现两笔收支编码相同(如“652”),也能通过核对“日期、金额”等具体信息,快速区分,不会影响账本管理;

在区块链中,抗碰撞特性要求更高——以SHA-256为例,找到两个不同的交易数据生成相同散列值的概率,约为1/(2¹²⁸)(根据“生日悖论”,哈希算法的抗碰撞能力通常用“2^(n/2)”衡量,n为散列值位数),相当于连续中10次彩票头奖的概率,在现实中几乎不可能发生。

2. 核心原理:哈希算法的“散列空间与概率模型”

抗碰撞特性的数学逻辑,基于哈希算法的“大散列空间”和“概率极低的碰撞可能性”,可从两个维度理解:

抗强碰撞(Strong Collision Resistance):指无法找到任意两个不同的输入数据,使其生成相同的散列值。对于SHA-256算法,散列空间(可能的散列值数量)为2²⁵⁶,约1.15×10⁷⁷个,这个数量远超宇宙中原子的数量(约10⁸⁰个)。要找到两个不同的输入生成相同散列值,需要穷举2¹²⁸个输入(根据生日悖论),即使使用全球最快的超级计算机,也需要耗费上亿年的时间,在现实中完全不可行;抗弱碰撞(Weak Collision Resistance):指无法找到一个与给定输入数据不同的其他输入数据,使其生成相同的散列值。例如,已知输入“班费50元”的散列值是“H1”,无法找到另一个输入“班费X元”(X≠50),使其散列值也是“H1”。这种难度同样极高,因为可能生成“H1”的输入数据有无数种,但要找到其中一个,需要穷举大量可能性,成本远超收益。

3. 哈希算法的安全性与碰撞风险

不同哈希算法的抗碰撞能力不同,安全性也存在差异:

SHA-256/SHA-3系列:目前主流的安全哈希算法,抗碰撞能力极强,尚未发现实际的碰撞案例,被广泛应用于区块链、密码存储、文件校验等关键领域;MD5算法:早期常用的哈希算法(128位散列值),抗碰撞能力较弱,2004年被科学家发现存在碰撞案例——通过特定方法,可在几小时内生成两个不同的文件,使其MD5散列值相同。因此,MD5已不再用于密码存储、区块链等安全要求高的场景,仅用于文件完整性校验(如非关键数据的传输);SHA-1算法:160位散列值,抗碰撞能力弱于SHA-256,2017年被谷歌等机构证明存在碰撞风险,目前也逐渐被SHA-256替代,仅用于Git等对安全性要求不极高的场景。

在区块链应用中,选择抗碰撞能力强的哈希算法至关重要——例如比特币、以太坊均采用SHA-256算法,确保交易数据、区块数据的散列值不会被恶意碰撞,保障数字资产安全。

七、六大概念的区别与联系

1. 核心区别:定位与功能的差异

六大概念虽紧密相关,但定位和功能各有不同,具体区别如下:

| 概念 | 核心定位 | 功能作用 | 班费案例类比 |

|---|---|---|---|

| 哈希算法 | 数据处理的“数学规则” | 将任意输入转化为固定长度输出 | 生成班费编码的“ASCII码运算规则” |

| 数字指纹 | 数据的“唯一标识” | 快速区分、识别不同数据 | 班费收支的3位编码(专属身份证) |

| 散列值 | 数字指纹的“具体数值” | 存储、对比、验证数据 | 编码的具体数字(如“652”“189”) |

| 逆向困难 | 哈希算法的“单向性特性” | 防止从散列值反推原始数据 | 无法从编码“652”反推收支信息 |

| 输入敏感 | 哈希算法的“放大特性” | 微小输入变化导致散列值巨变 | 改一个字使编码从“652”变“701” |

| 抗碰撞 | 哈希算法的“唯一性特性” | 不同输入难生成相同散列值 | 不同收支难生成相同编码 |

从定位上看,可分为三个层级:

基础工具层:哈希算法是核心工具,负责数据处理;产物层:数字指纹、散列值是哈希算法的输出结果,是数据的标识与数值表达;特性层:逆向困难、输入敏感、抗碰撞是哈希算法的三大关键特性,保障数据安全与可靠性。

2. 内在联系:构建数据安全的“完整体系”

六大概念并非孤立存在,而是相互支撑,形成完整的数据安全体系:

哈希算法是核心基础:没有哈希算法,就无法生成数字指纹(散列值),逆向困难、输入敏感、抗碰撞三大特性也无从谈起——哈希算法的数学逻辑,决定了后续产物的形态和特性;数字指纹与散列值是功能载体:哈希算法的三大特性,最终通过数字指纹(散列值)体现——逆向困难是“无法从散列值反推输入”,输入敏感是“输入变则散列值变”,抗碰撞是“不同输入难有相同散列值”;三大特性共同保障数据安全:

逆向困难防止数据泄露(如密码、私钥);输入敏感确保数据篡改可被快速发现(如区块链账本、文件传输);抗碰撞避免恶意伪造数据(如伪造交易、抄袭作品);

三者结合,让哈希算法成为数据安全的“基石”,支撑区块链、密码存储、文件校验等众多领域的应用。

八、总结:哈希算法体系的“班费管理逻辑”

通过班费记账的案例,我们能清晰看到哈希算法及相关概念的本质:

哈希算法是“班费编码规则”,负责将每笔收支转化为固定长度的编码;数字指纹、散列值是“编码的具体形态”,前者强调标识作用,后者强调数值属性;逆向困难是“从编码反推收支信息的难题”,保障数据隐私;输入敏感是“一字之差导致编码巨变”,确保篡改可被发现;抗碰撞是“不同收支难有相同编码”,避免数据混淆。

这些概念的协同作用,让区块链实现了“不可篡改、安全透明”的核心价值——如同班级通过“专属编码规则”,确保每笔班费收支可追溯、不被篡改、安全管理。理解它们,不仅能掌握区块链的底层安全逻辑,更能看清哈希算法在日常生活中的广泛应用(如密码存储、文件校验、版权保护),为进一步学习区块链技术、数据安全知识奠定基础。

在实际应用中,我们需根据场景选择合适的哈希算法(如关键数据用SHA-256,普通校验用SHA-1),同时重视哈希算法的安全性迭代(如淘汰MD5、SHA-1),确保数据安全始终有可靠的技术支撑。

以上内容通过班费记账案例详细解读了哈希算法及相关概念,若你对某个概念的案例或原理还有疑问,或者想结合其他实际场景进一步分析,都可以随时告诉我。

相关文章