80%数据库安全事故,源于权限“一句话错误”

有个扎心的事实:80%的数据库安全事故,都源于权限配置的“一句话错误”。

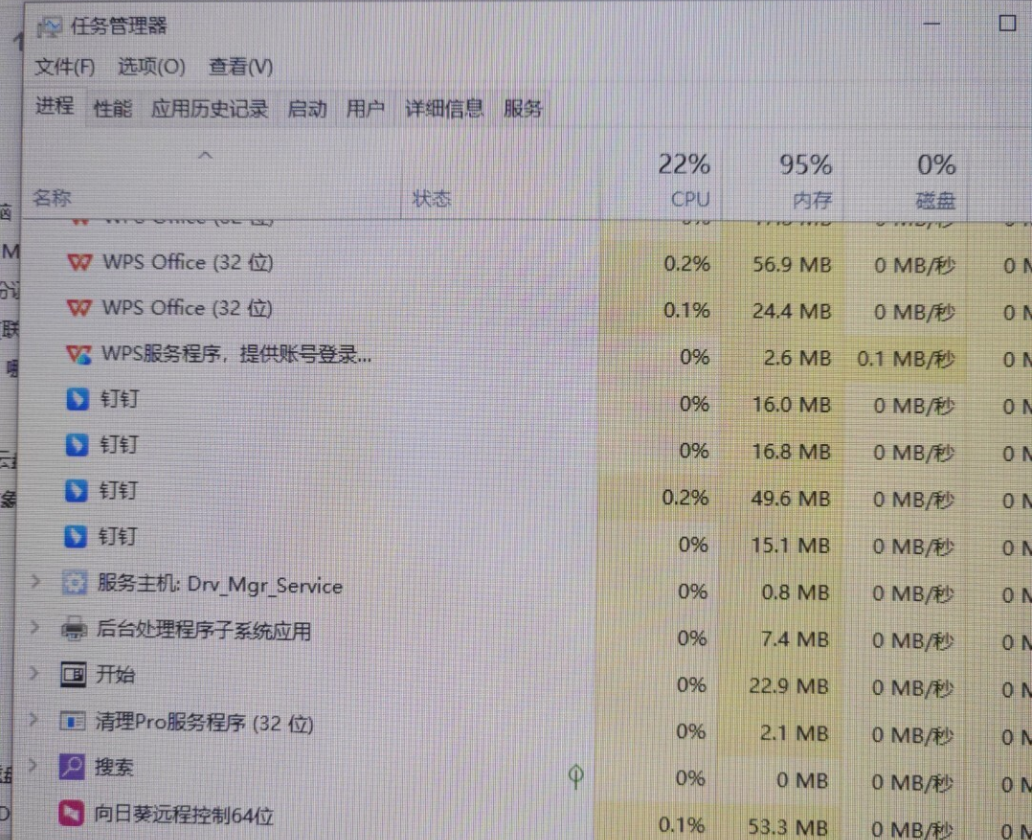

项目上线时,DBA随手给应用分配超级权限账户,三个月后就因恶意SQL注入瘫痪;员工离职后旧账户未注销,被黑客利用才发现隐患。

这些不是危言耸听,而是国内真实案例。MySQL安全组件专为堵这些漏洞而生,本文拆解权限、加密、审计、防火墙四大核心,帮你实现“权限为基、加密为盾、审计为证”。

用户与权限管理:最易忽视的安全闸门

权限管理不是简单建用户,而是对抗“图省事”的人性弱点。

很多运维为赶进度,给app_user分配全量权限(ALL PRIVILEGES),只求“能跑就行”,这无疑埋下定时炸弹。

MySQL权限分两层:全局权限和库表字段层级权限,核心是遵循最小权限原则——只给工作必需权限,多余权限必留隐患。

错误示范 vs 正确做法

-- 错误示范:绝不这样做

GRANT ALL PRIVILEGES ON *.* TO 'app_user'@'%' IDENTIFIED BY 'password';

-- 正确做法:按需分配

CREATE USER 'app_user'@'10.0.0.0/8' IDENTIFIED BY 'strong_password';

GRANT SELECT, INSERT, UPDATE ON shop_db.* TO 'app_user'@'10.0.0.0/8';

-- 仅内网访问,仅DML权限,无库表结构修改权

MySQL 8.0 新特性:角色管理(Role)

角色管理是权限进化版,支持一对多继承,适配团队协作场景。

-- 创建角色

CREATE ROLE 'app_read_only'@'%', 'app_write'@'%';

-- 分配权限给角色

GRANT SELECT ON shop_db.* TO 'app_read_only'@'%';

GRANT SELECT, INSERT, UPDATE ON shop_db.* TO 'app_write'@'%';

-- 用户继承角色

CREATE USER 'data_analyst'@'10.0.0.0/8' IDENTIFIED BY 'password';

GRANT 'app_read_only'@'%' TO © 版权声明

文章版权归作者所有,未经允许请勿转载。

相关文章

暂无评论...