查出了一批境外的恶意域名和IP,这些地址跟多个远控木马和物联网僵尸网络有关,正在被境外黑客用来对中国和其他国家发动攻击。涉事地址分布在美、英、德、荷、克罗地亚、塞浦路斯、巴西、土耳其、保加利亚等地,攻击手段包括植入后门、组建僵尸网络、暴力破解等,对单位与个人网络安全都有实际威胁。

先说能马上做的事。遇到类似情况,得把收到的不明邮件和社媒链接当成高风险来处理,别随手点开附件或链接。网络出口、防火墙、威胁情报库要立刻把这些域名和IP加入拦截规则。单位内部要配合公安做现场调查和溯源,发现被感染的设备要尽快取证,避免二次扩散。说实话,这类事儿拖不得,越早堵住越好。

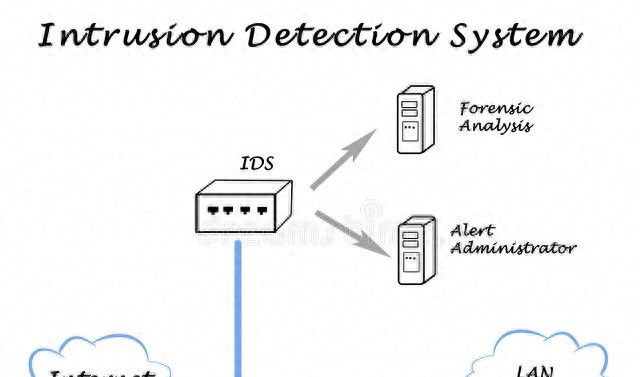

怎么查?可以从最近的浏览器历史、路由器和防火墙的DNS请求、流量日志入手。看是否有设备在短时间内反复访问这些域名或向这些IP发起连接。若条件允许,把可疑设备隔离,保留网络包、时间戳、源IP、设备信息,交给技术人员做深入分析。另外,单位可以部署或启用流量监测设备,追踪和这些地址通信的终端活动轨迹,找出攻击链的起点和传播路径。

下面把那些具体的恶意地址和它们的特点说清楚,逐条交代,别省细节,方便一眼对照防护规则。

godwilling.duckdns.org,IP 107.175.148.116,位于美国纽约州布法罗。它跟 RemCos 有关联,攻击者能借此在被侵入的机器上开后门。RemCos 本来是一种远程管理工具,但目前的变种能偷偷记录键盘、抓屏、偷密码,入侵者拿到权限后能远程控制主机、搜集敏感信息。遇到这类流量,别轻易放过。

ihatefaggots.cc,IP 158.94.209.205,归属英国伦敦。关联的木马被称为 Tasker,落地后常常藏在 %AppData% 或 %ProgramData% 目录,通过建立计划任务维持驻留。一旦和命令控制端连上,攻击者可以查凭证、执行远程命令、下载执行文件,甚至发动DDoS。有些变种还会下载Tor组件,通过匿名网络跟C&C通信,溯源难度更大。

vmr3b.bounceme.net,IP 41.216.189.110,归在德国法兰克福。这类地址和 Mirai 类的Linux僵尸网络有关,传播方式包括下载恶意程序、利用已知漏洞、以及Telnet/SSH暴力破解。被利用的设备会被加入僵尸网络,用来发起分布式拒绝服务攻击,影响范围可能很广。

antizerolant-monogevudom.info,IP 85.17.31.82,在荷兰阿姆斯特丹。这是 MooBot 的活动点,MooBot 可以看作是 Mirai 的变种,会通过物联网设备的多种已知漏洞入侵,例如 CVE-2015-2051、CVE-2018-6530、CVE-2022-26258、CVE-2022-28958 等。中招后会下载并执行可执行文件,加入僵尸网络并被用作DDoS攻击的一环。

danielaespeleta708090.duckdns.org,IP 45.88.186.251,同样在荷兰阿姆斯特丹。关联的后门家族叫 Crysan,这类后门有必定的反检测逻辑,会先探测是否在虚拟机或沙箱中运行,若发现环境可疑可能就不执行。一般会自复制到固定目录、设置自启(包括任务计划或注册表等方式),并连接远程C&C,接收下载或执行命令,悄悄窃取数据或拉更多恶意程序进来。

45.95.169.105,克罗地亚西萨克,这个地址跟 Gafgyt 有关。Gafgyt 主要通过 IRC 协议协调僵尸网络,也常用漏洞利用和内置字典做Telnet/SSH暴力破解,目标一般是路由器、网络摄像头等IoT设备。成功后会进行网络扫描和DDoS,影响设备范围会扩大。

194.30.129.226,位于塞浦路斯尼科西亚,和 Gafgyt 也有联系。行为与上面那个类似,都是靠弱口令和漏洞蔓延,把被控设备变成攻击载体,短时间内就能导致大规模网络拥塞或瘫痪。

sophos1997.camdvr.org,IP 191.19.217.13,巴西圣保罗。这也是一个Mirai类的控制点,针对Linux设备进行下载式传播、漏洞利用或暴力破解,一旦入侵成功,目标就可能被用来发起DDoS。

weefaf.duckdns.org,IP 213.238.187.95,在土耳其伊斯坦布尔。它对应的木马叫 DarkKomet,这是个能给攻击者图形化界面的后门程序。装上后,攻击者不仅能改系统设置,还能录键盘、截屏、抓音视频,远程下发命令、下载文件并运行,是相当全能的间谍型工具。

ratmainz.ink,IP 91.92.243.128,保加利亚斯维什托夫。又是和 RemCos 有关的地址。RemCos 的新版在功能上很全面,能做键盘记录、屏幕抓取、窃取密码等,拿到控制权之后,攻击者可以长期远程操作受害主机。

整个名单看起来不短,覆盖几个不同类型的木马和僵尸网络,手法也从传统的弱口令暴力破解到更隐蔽的后门部署都有。细看这些样本,会发现有的是针对通用设备的暴力传播,有的会先做环境侦测再决定是否激活,说明攻击者在做必定的规避检测准备。

回过头说来源和发现过程:这批地址是由国家网络与信息安全信息通报中心通过支撑单位发现并通报的。通报里交代了这些域名和IP与特定木马或控制端关系紧密,并对国内联网单位和网友构成实质威胁。通报同时给了排查和处置提议,提醒单位加强防护和配合公安机构做线下调查。

按通报里的做法,单位在排查时要把日志、DNS请求、外发连接等都留存好,找到具体受影响的主机后要做取证。同时要在威胁情报产品和出口设备中把这些域名/IP加入黑名单,及时阻断访问。最后一句,人不管是单位还是个人,遇到不明来源的文件和链接都要提高警觉,别一时贪图方便随手点开。

来源:国家网络安全通报中心

相关文章