外网防护把大部分攻击挡在了外面,但偶尔还是有流量突破,最后靠内网的监测和应急流程把入侵端点发现并隔离,阻止了更深一步的横向扩散。

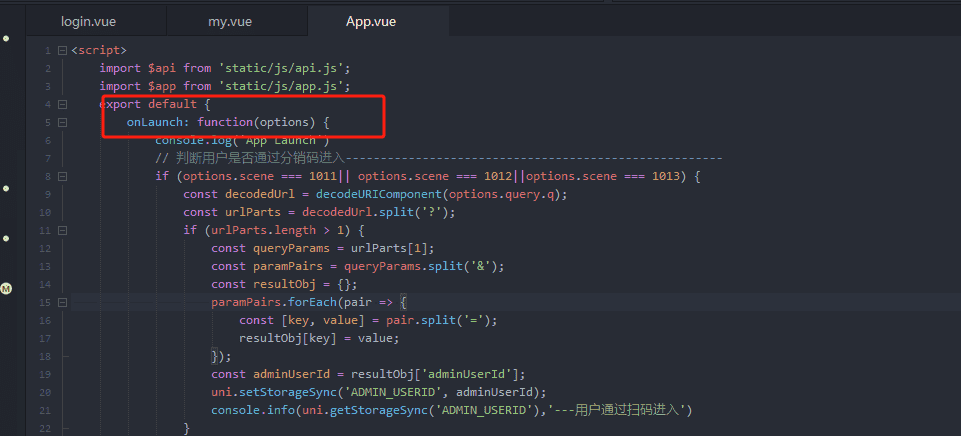

最后被发现的那次入侵,是NDR系统先报出来的。内部流量里有一台服务器在半夜不停往外发数据,和已知的C2服务器通信模式很像。NDR把这类异常行为标记出来,安全分析师在SIEM里看到告警后,按既有的处置流程把这台主机从交换机端口隔离,收集镜像做取证。SOAR系统把隔离、阻断、取证的步骤自动化了一部分,减少了人工响应时间。整个过程有几处关键节点:行为检测触发、告警关联确认、应急脚本执行、人工复核与取证。看起来像机械流程,但每一步都有细致的判断标准,避免误杀正常业务。

回溯一下事发前的防线。远程访问这块,用的是VPN和零信任访问(ZTNA/SASE)平台。远程员工具备多因素认证,访问请求先在网关做身份和设备安全策略评估,合格后才发放短时的加密通道。这套流程不是一次性的“登录就行”,每次访问都要再次校验权限和设备状态。这样就把许多盗用凭据的风险挡在了入口处。问题是,如果终端本身已经被攻破,凭证轮换或会被旁路利用,所以出口并非万无一失。

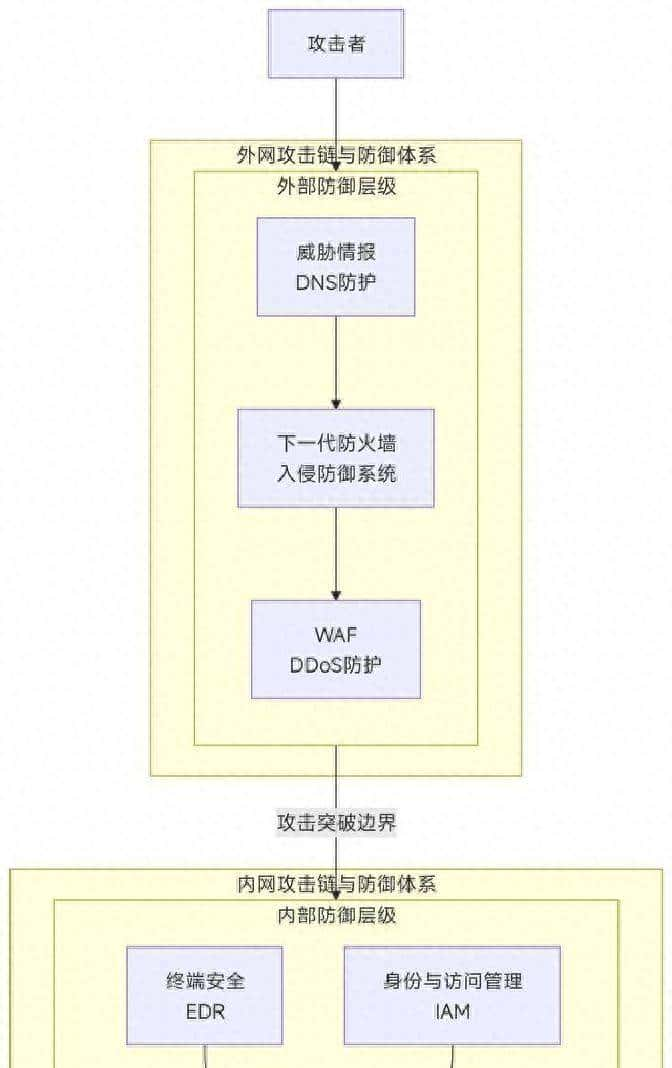

对外服务那一层,网站和API有专门的WAF在保护。WAF会对HTTP/HTTPS的请求做业务层逻辑校验,拦截常见的注入、文件上传利用、跨站脚本之类的攻击。遇到流量突增时,抗DDoS系统会介入,流量被引导到清洗节点,清除大规模垃圾包后把“干净”的流量还回来。简单点说,DDoS是先保通道不至于瘫痪,WAF是保门锁不被撬开。那次事件里,攻击并不是海量洪水式的DDoS,而是针对应用逻辑的绞杀,WAF起到了阻断探针和阻止payload上传的作用。

再往外,是边界的深度检查。下一代防火墙(NGFW)把传统防火墙的“放行/拒绝”变成了按应用、用户、内容的精细控制。它能识别出到底是哪种应用在通信,列如社交类流量、视频流量或企业自研应用。配合IPS,能够识别并阻断利用已知漏洞的攻击链路,像SQL注入、缓冲区溢出这类典型的漏洞利用请求会被实时拦截。IPS的动作偏主动,会把可疑的连接直接断掉或丢弃,从而减少恶意载荷落地的机会。防火墙负责第一轮筛选,IPS做第二轮过滤,两者相互补充。

最外层是情报和DNS防护。一端依赖威胁情报订阅,持续拉取全球的恶意IP、恶意域名、恶意文件哈希等,这些都是预先设定的“黑名单”。当有外部连接尝试建立时,能在源头就判断是不是来自已知的坏方,并提前阻断或做高风险标记。另一端是安全DNS解析服务,用来防止域名劫持和DNS污染,把用户引导到钓鱼站或恶意软件下载站的风险降到最低。把情报和DNS放在最外面,有点像边境哨兵和路标,先把坏人识别出来,再把错误路引断掉。

在设计逻辑上,这套体系有几条贯穿的思路:把情报放前面用来预筛、边界先做粗颗粒度的过滤,内层再做精细检查;遇到洪水式流量先确保可用性,再去处理目标层面的威胁;最重大的是把“被攻破”当作一个可能性来对待,不寄希望于边境永远坚不可摧,而是做内外联动,做好发现与清除。说白了,就是把防护从一个单点拉成一个带联动的链条。

实际运维里,这些设备和服务并不是孤立存在。威胁情报会把匹配结果下发给防火墙和DNS,WAF的日志会交给SIEM做更深的策略调整,NDR的异常会触发SOAR运行预设脚本,而SIEM则把所有告警做时间轴的串联,给分析师一个整体视图。一个告警如果只看单点设备可能只是“噪声”,但在SIEM里与其他日志关联后就能拼出攻击链条。

细节上有几个容易被忽视的点。情报库更新频率和质量会直接影响早期阻断的效果;WAF的规则如果太严格,会影响正常用户体验,太松又挡不住复杂逻辑攻击;DDoS清洗需要和运营商配合,涉及流量转发的时间窗口;NDR的行为基线要贴合业务,避免把正常的东-西流量标成异常。运维团队每天要在安全和可用之间做平衡,规则和策略不是一成不变,需要持续校准。

那次事件的处置也暴露出操作流程的短板。自动化在提高响应速度的同时,也需要人工去核实误报,取证环节不能草率,证据链条关系到后续的复盘与修补。取证时要保存网络流量镜像、系统镜像和应用日志,分析师还要把触发的攻击样本交给情报团队去溯源。流程里有自动化的环节,也有必须人工判断的节点,二者互补着运行。

外网体系和内网监测之间的联动是关键。外层做预防和大面过滤,内层做细查和补救。设备清单里那些专业名词并不神秘,重大的是把它们按顺序和规则串起来。那次事件中,外层的WAF和防火墙挡下了大部分尝试,情报和DNS降低了被钓鱼和恶意域名引导的风险,最终还是内部的行为检测和应急流程把残留的威胁挖了出来。日志还在继续流入SIEM,告警还在排队,运维组在夜里不断确认隔离与补丁下发的状态。

相关文章