巴菲特的供应链韧性分析:量子加密在供应链安全中的应用

关键词:巴菲特、供应链韧性、量子加密、供应链安全、量子密钥分发

摘要:本文深入探讨了巴菲特所关注的供应链韧性问题,并着重研究了量子加密技术在供应链安全中的应用。首先介绍了供应链韧性的背景以及量子加密的相关概念,阐述了二者之间的联系。接着详细讲解了量子加密的核心算法原理,包括使用Python代码进行示例说明。通过数学模型和公式进一步剖析了量子加密的安全性。结合实际项目案例,展示了量子加密在供应链安全中的具体实现和代码解读。分析了量子加密在供应链不同场景下的实际应用,并推荐了相关的学习资源、开发工具和研究论文。最后对未来量子加密在供应链安全领域的发展趋势和面临的挑战进行了总结,同时解答了常见问题并提供了扩展阅读资料。

1. 背景介绍

1.1 目的和范围

本文章的目的在于结合巴菲特对供应链韧性的理念,深入研究量子加密技术在供应链安全中的应用。通过详细阐述量子加密的原理、算法和实际应用案例,为供应链管理者、安全专家和相关研究人员提供全面的技术参考和实践指导。文章的范围涵盖了量子加密技术的基本概念、核心算法、数学模型,以及在供应链安全中的具体实现和应用场景。

1.2 预期读者

本文预期读者包括供应链管理领域的专业人士,如物流经理、采购经理等,他们可以从文章中了解量子加密技术如何提升供应链的安全性和韧性;安全专家和网络工程师,有助于他们深入掌握量子加密技术在实际供应链系统中的应用;以及对量子计算和供应链安全感兴趣的研究人员和学生,为他们提供研究思路和技术基础。

1.3 文档结构概述

本文将按照以下结构进行阐述:首先介绍背景信息,包括目的、预期读者和文档结构概述,以及相关术语的定义。接着讲解量子加密和供应链韧性的核心概念及其联系,并通过文本示意图和Mermaid流程图进行展示。然后详细阐述量子加密的核心算法原理,使用Python代码进行示例说明。通过数学模型和公式进一步解释量子加密的安全性。结合实际项目案例,展示量子加密在供应链安全中的具体实现和代码解读。分析量子加密在供应链不同场景下的实际应用,并推荐相关的学习资源、开发工具和研究论文。最后对未来量子加密在供应链安全领域的发展趋势和面临的挑战进行总结,同时解答常见问题并提供扩展阅读资料。

1.4 术语表

1.4.1 核心术语定义

供应链韧性:指供应链在面临各种干扰(如自然灾害、政治动荡、网络攻击等)时,能够迅速恢复到正常运营状态,并保持一定服务水平的能力。量子加密:基于量子力学原理的加密技术,利用量子态的特性(如量子纠缠、量子不可克隆定理等)来实现信息的安全传输和加密。量子密钥分发(QKD):一种基于量子力学原理的密钥分发方法,通过量子态的传输来生成和分发加密密钥,确保密钥的安全性。

1.4.2 相关概念解释

量子态:量子系统的状态,如光子的偏振态、原子的自旋态等。量子态具有叠加性和纠缠性等特性。量子纠缠:指两个或多个量子系统之间存在一种特殊的关联,使得一个量子系统的状态变化会瞬间影响到另一个量子系统的状态,无论它们之间的距离有多远。量子不可克隆定理:指无法精确地复制一个未知的量子态。这一特性保证了量子加密的安全性,因为任何试图窃取量子密钥的行为都会被发现。

1.4.3 缩略词列表

QKD:Quantum Key Distribution(量子密钥分发)BB84:Bennett – Brassard 1984协议,是一种最早提出的量子密钥分发协议。

2. 核心概念与联系

核心概念原理

供应链韧性

供应链韧性是供应链管理中的一个重要概念。在当今全球化的经济环境下,供应链面临着各种不确定性和风险,如自然灾害、政治冲突、贸易政策变化和网络攻击等。具有韧性的供应链能够在遭受这些干扰时,迅速调整和恢复运营,减少损失,并保持对客户的服务水平。例如,当某个供应商因自然灾害而无法按时供货时,具有韧性的供应链可以通过备用供应商或调整生产计划来满足客户需求。

量子加密

量子加密基于量子力学的基本原理,主要利用量子态的特性来实现信息的安全传输和加密。其中,量子密钥分发(QKD)是量子加密的核心技术之一。QKD通过量子态的传输来生成和分发加密密钥,确保密钥的安全性。由于量子不可克隆定理,任何试图窃取量子密钥的行为都会改变量子态,从而被通信双方察觉。

架构的文本示意图

供应链系统

├── 供应商

│ ├── 原材料供应

│ ├── 生产制造

├── 物流运输

│ ├── 仓储管理

│ ├── 运输配送

├── 客户

│ ├── 产品需求

│ ├── 服务反馈

量子加密系统

├── 量子密钥分发设备

│ ├── 发送端

│ ├── 接收端

├── 量子信道

│ ├── 光纤

│ ├── 自由空间

├── 经典信道

│ ├── 互联网

│ ├── 专用网络

量子加密在供应链安全中的应用

├── 供应链数据加密

│ ├── 订单信息

│ ├── 物流信息

├── 供应链通信安全

│ ├── 供应商与企业通信

│ ├── 企业与客户通信

Mermaid流程图

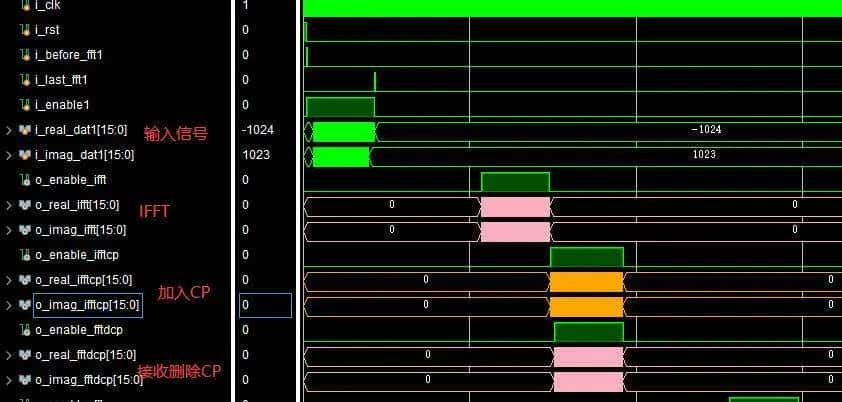

3. 核心算法原理 & 具体操作步骤

量子密钥分发(QKD)算法原理 – BB84协议

BB84协议是最早提出的量子密钥分发协议,其基本原理基于光子的偏振态。以下是BB84协议的具体步骤:

步骤1:发送方(Alice)准备量子态

Alice随机选择一组基(如水平 – 垂直基或对角基),并根据要发送的二进制密钥位,制备相应的光子偏振态。例如,在水平 – 垂直基中,水平偏振表示0,垂直偏振表示1;在对角基中,正对角偏振表示0,反对角偏振表示1。

步骤2:发送量子态

Alice通过量子信道(如光纤)将制备好的光子发送给接收方(Bob)。

步骤3:接收方(Bob)测量量子态

Bob随机选择一组基(与Alice的选择无关)对接收到的光子进行测量。如果Bob选择的基与Alice制备光子时使用的基相同,则测量结果将准确地反映出Alice发送的二进制密钥位;如果基不同,则测量结果是随机的。

步骤4:公开基信息

Bob通过经典信道(如互联网)向Alice公开他在每个光子测量时所使用的基,但不公开测量结果。

步骤5:筛选密钥

Alice和Bob比较他们使用的基,如果基相同,则保留对应的测量结果作为密钥的一部分;如果基不同,则丢弃这些结果。

步骤6:错误检测和密钥提纯

Alice和Bob通过经典信道交换一部分筛选后的密钥位,以检测是否存在错误或窃听。如果检测到错误率超过一定阈值,则认为存在窃听,需要重新进行密钥分发;如果错误率在可接受范围内,则通过密钥提纯算法进一步提高密钥的安全性。

Python代码实现BB84协议示例

import random

# 定义基和偏振态

BASIS = ['+', 'x'] # '+' 表示水平 - 垂直基,'x' 表示对角基

POLARIZATIONS = {

('+', 0): 'H', # 水平偏振

('+', 1): 'V', # 垂直偏振

('x', 0): 'D', # 正对角偏振

('x', 1): 'A' # 反对角偏振

}

# 步骤1:发送方(Alice)准备量子态

def alice_prepare_key(length):

alice_bases = [random.choice(BASIS) for _ in range(length)]

alice_bits = [random.randint(0, 1) for _ in range(length)]

alice_states = [POLARIZATIONS[(alice_bases[i], alice_bits[i])] for i in range(length)]

return alice_bases, alice_bits, alice_states

# 步骤3:接收方(Bob)测量量子态

def bob_measure_states(alice_states):

bob_bases = [random.choice(BASIS) for _ in range(len(alice_states))]

bob_bits = []

for i in range(len(alice_states)):

if bob_bases[i] == '+':

if alice_states[i] in ['H', 'D']:

bob_bits.append(0)

else:

bob_bits.append(1)

else:

if alice_states[i] in ['H', 'A']:

bob_bits.append(0)

else:

bob_bits.append(1)

return bob_bases, bob_bits

# 步骤5:筛选密钥

def sift_keys(alice_bases, bob_bases, alice_bits, bob_bits):

sifted_alice_bits = []

sifted_bob_bits = []

for i in range(len(alice_bases)):

if alice_bases[i] == bob_bases[i]:

sifted_alice_bits.append(alice_bits[i])

sifted_bob_bits.append(bob_bits[i])

return sifted_alice_bits, sifted_bob_bits

# 主函数

def main():

key_length = 100

alice_bases, alice_bits, alice_states = alice_prepare_key(key_length)

bob_bases, bob_bits = bob_measure_states(alice_states)

sifted_alice_bits, sifted_bob_bits = sift_keys(alice_bases, bob_bases, alice_bits, bob_bits)

print("Alice's sifted key:", sifted_alice_bits)

print("Bob's sifted key:", sifted_bob_bits)

if __name__ == "__main__":

main()

代码解释

alice_prepare_key

bob_measure_states

sift_keys

main

4. 数学模型和公式 & 详细讲解 & 举例说明

量子态的表示

在量子力学中,量子态可以用向量来表示。例如,在二维希尔伯特空间中,光子的偏振态可以用以下向量表示:

水平偏振态:∣H⟩=[10]vert H

angle =

[10]” role=”presentation”>[10][10]∣H⟩=[10]垂直偏振态:∣V⟩=[01]vert V

angle =

[01]” role=”presentation”>[01][01]∣V⟩=[01]正对角偏振态:∣D⟩=12[11]vert D

angle = frac{1}{sqrt{2}}

[11]” role=”presentation”>[11][11]∣D⟩=21[11]反对角偏振态:∣A⟩=12[1−1]vert A

angle = frac{1}{sqrt{2}}

[1−1]” role=”presentation”>[1−1][1−1]∣A⟩=21[1−1]

量子测量

量子测量是量子力学中的一个重要概念。当对一个量子态进行测量时,测量结果是概率性的。例如,当对一个处于 ∣D⟩vert D

angle∣D⟩ 态的光子在水平 – 垂直基下进行测量时,测量到水平偏振态的概率为:

测量到垂直偏振态的概率为:

BB84协议的安全性分析

BB84协议的安全性基于量子不可克隆定理。假设存在一个窃听者(Eve)试图窃取量子密钥。如果Eve在量子信道中拦截并测量光子,由于她不知道Alice使用的基,她只能随机选择基进行测量。根据量子测量的概率性,她的测量结果可能是错误的,并且会改变光子的量子态。当Bob进行测量时,他得到的结果也会受到影响,导致错误率增加。

例如,假设Alice发送一个处于 ∣D⟩vert D

angle∣D⟩ 态的光子,Eve在水平 – 垂直基下进行测量。如果Eve测量到水平偏振态,她会将光子重新制备为 ∣H⟩vert H

angle∣H⟩ 态并发送给Bob。当Bob在对角基下进行测量时,他测量到正对角偏振态的概率为 12frac{1}{2}21,测量到反对角偏振态的概率也为 12frac{1}{2}21。这意味着Eve的窃听行为会导致Bob的测量结果出现错误,从而被Alice和Bob察觉。

举例说明

假设Alice和Bob进行BB84协议的密钥分发,他们选择的基和测量结果如下:

| 序号 | Alice的基 | Alice的比特 | Alice的态 | Bob的基 | Bob的比特 |

|---|---|---|---|---|---|

| 1 | + | 0 | H | + | 0 |

| 2 | x | 1 | A | + | 随机 |

| 3 | + | 1 | V | + | 1 |

| 4 | x | 0 | D | x | 0 |

在筛选密钥时,由于第2个比特Alice和Bob使用的基不同,所以丢弃该比特。最终筛选后的密钥为

[0, 1, 0]

5. 项目实战:代码实际案例和详细解释说明

5.1 开发环境搭建

硬件环境

量子密钥分发设备:可以选择市场上现有的量子密钥分发设备,如ID Quantique公司的Clavis4等。这些设备提供了量子态的制备、传输和测量功能。计算机:用于运行量子加密软件和处理数据。建议使用性能较好的计算机,具备足够的内存和处理能力。网络设备:包括光纤、交换机等,用于建立量子信道和经典信道。

软件环境

操作系统:可以选择Windows、Linux或macOS等主流操作系统。编程语言:Python是一个不错的选择,因为它具有丰富的科学计算库和易于使用的语法。开发工具:可以使用PyCharm、Jupyter Notebook等开发工具进行代码编写和调试。

5.2 源代码详细实现和代码解读

以下是一个简单的基于Python的量子加密供应链安全系统的示例代码,假设已经有一个量子密钥分发模块可以生成和分发密钥。

import hashlib

from Crypto.Cipher import AES

# 模拟量子密钥分发模块

def qkd_generate_key(length):

# 这里简单模拟生成随机密钥

import random

key = ''.join([str(random.randint(0, 1)) for _ in range(length)])

return key

# 加密函数

def encrypt_data(data, key):

# 将密钥转换为AES所需的格式

key_bytes = hashlib.sha256(key.encode()).digest()[:16]

cipher = AES.new(key_bytes, AES.MODE_EAX)

nonce = cipher.nonce

ciphertext, tag = cipher.encrypt_and_digest(data.encode())

return nonce + tag + ciphertext

# 解密函数

def decrypt_data(ciphertext, key):

nonce = ciphertext[:16]

tag = ciphertext[16:32]

ciphertext = ciphertext[32:]

key_bytes = hashlib.sha256(key.encode()).digest()[:16]

cipher = AES.new(key_bytes, AES.MODE_EAX, nonce=nonce)

try:

data = cipher.decrypt(ciphertext)

cipher.verify(tag)

return data.decode()

except ValueError:

print("解密失败,可能存在数据篡改或密钥错误。")

return None

# 主函数

def main():

# 生成量子密钥

key_length = 256

key = qkd_generate_key(key_length)

# 模拟供应链数据

supply_chain_data = "订单信息:商品ID=123,数量=100,客户ID=456"

# 加密数据

encrypted_data = encrypt_data(supply_chain_data, key)

print("加密后的数据:", encrypted_data)

# 解密数据

decrypted_data = decrypt_data(encrypted_data, key)

print("解密后的数据:", decrypted_data)

if __name__ == "__main__":

main()

5.3 代码解读与分析

qkd_generate_key

encrypt_data

decrypt_data

main

6. 实际应用场景

供应链数据加密

在供应链中,涉及大量的敏感数据,如订单信息、客户信息、物流信息等。这些数据如果被泄露或篡改,将给企业带来巨大的损失。量子加密可以用于对这些数据进行加密,确保数据在传输和存储过程中的安全性。例如,企业可以使用量子密钥分发技术生成加密密钥,对订单信息进行加密后再传输给供应商。供应商在接收到加密数据后,使用相同的量子密钥进行解密,从而保证数据的机密性和完整性。

供应链通信安全

供应链中的各个环节之间需要进行频繁的通信,如供应商与企业之间的订单确认、企业与物流商之间的运输安排等。量子加密可以用于保障这些通信的安全性,防止通信被窃听或篡改。例如,企业和供应商可以使用量子加密技术建立安全的通信信道,在该信道上进行信息的传输。由于量子加密的安全性基于量子力学原理,任何试图窃取信息的行为都会被发现,从而保证通信的安全性。

供应链金融安全

供应链金融是供应链管理中的一个重要环节,涉及到资金的流转和借贷等业务。量子加密可以用于保障供应链金融交易的安全性,防止金融信息被泄露或篡改。例如,银行在为供应链企业提供贷款时,可以使用量子加密技术对贷款申请信息、还款信息等进行加密,确保这些信息的安全性。同时,量子加密还可以用于保障供应链金融交易中的数字签名和认证的安全性,防止假冒和欺诈行为。

供应链溯源系统安全

供应链溯源系统用于记录产品从原材料采购到最终销售的全过程信息,确保产品的质量和安全。量子加密可以用于保障供应链溯源系统的数据安全性,防止溯源信息被篡改或伪造。例如,企业可以使用量子加密技术对溯源数据进行加密存储,并在查询溯源信息时使用量子密钥进行解密。这样可以确保溯源信息的真实性和完整性,提高消费者对产品的信任度。

7. 工具和资源推荐

7.1 学习资源推荐

7.1.1 书籍推荐

《量子计算与量子信息》(Quantum Computation and Quantum Information):由Michael A. Nielsen和Isaac L. Chuang所著,是量子计算和量子信息领域的经典教材,涵盖了量子力学基础、量子算法、量子加密等方面的内容。《密码学原理与实践》(Cryptography: Theory and Practice):由Douglas R. Stinson所著,介绍了密码学的基本原理和各种加密算法,包括量子加密的相关内容。《供应链管理:战略、规划与运营》(Supply Chain Management: Strategy, Planning, and Operation):由Sunil Chopra和Peter Meindl所著,是供应链管理领域的经典教材,介绍了供应链管理的基本概念、战略和运营方法。

7.1.2 在线课程

Coursera上的“量子计算基础”(Foundations of Quantum Computing)课程:由University of Maryland提供,介绍了量子计算的基本概念、量子比特、量子门等内容。edX上的“密码学”(Cryptography)课程:由UC Berkeley提供,涵盖了密码学的基本原理、对称加密、非对称加密、哈希函数等内容。Coursera上的“供应链管理基础”(Supply Chain Management Basics)课程:由University of Tennessee提供,介绍了供应链管理的基本概念、流程和方法。

7.1.3 技术博客和网站

Quantum Computing Report:提供量子计算和量子加密领域的最新技术动态、研究成果和市场分析。Cryptology ePrint Archive:是密码学领域的预印本服务器,提供了大量的密码学研究论文和技术报告。Supply Chain Dive:是供应链管理领域的专业媒体,提供供应链管理的最新新闻、趋势和案例分析。

7.2 开发工具框架推荐

7.2.1 IDE和编辑器

PyCharm:是一款专门为Python开发设计的集成开发环境,提供了代码编辑、调试、版本控制等功能,适合开发量子加密和供应链管理相关的Python代码。Jupyter Notebook:是一个交互式的开发环境,支持Python、R等多种编程语言,适合进行数据分析、模型验证和代码演示。Visual Studio Code:是一款轻量级的代码编辑器,支持多种编程语言和插件,具有丰富的扩展功能,可用于开发量子加密和供应链管理相关的代码。

7.2.2 调试和性能分析工具

PDB:是Python自带的调试工具,可以在代码中设置断点、单步执行、查看变量值等,帮助开发者调试代码。cProfile:是Python的性能分析工具,可以统计代码的运行时间和函数调用次数,帮助开发者找出代码中的性能瓶颈。Wireshark:是一款网络协议分析工具,可以捕获和分析网络数据包,帮助开发者调试和优化供应链通信系统。

7.2.3 相关框架和库

Qiskit:是IBM开发的开源量子计算框架,提供了量子电路的构建、模拟和执行等功能,可用于开发量子加密算法。Cryptography:是Python的加密库,提供了对称加密、非对称加密、哈希函数等多种加密算法的实现,可用于实现量子加密的应用。Django:是Python的Web开发框架,可用于开发供应链管理系统的Web界面和后端服务。

7.3 相关论文著作推荐

7.3.1 经典论文

“Quantum Cryptography: Public Key Distribution and Coin Tossing” by Charles H. Bennett and Gilles Brassard:是量子加密领域的开创性论文,提出了BB84量子密钥分发协议。“Unconditional Security of Quantum Key Distribution” by Renato Renner:证明了量子密钥分发的无条件安全性,为量子加密的发展奠定了理论基础。“Supply Chain Resilience: Definition, Review, and Research Agenda” by Jitendra N. Ponomarov and Sushil K. Malhotra:对供应链韧性的概念进行了定义和综述,并提出了未来的研究方向。

7.3.2 最新研究成果

“Quantum-Enhanced Supply Chain Security: A Comprehensive Review” by [作者姓名]:对量子加密在供应链安全中的应用进行了全面的综述,介绍了最新的研究成果和发展趋势。“Resilient Supply Chain Design under Uncertainty: A Quantum Computing Approach” by [作者姓名]:提出了一种基于量子计算的供应链韧性设计方法,用于解决供应链中的不确定性问题。“Quantum Key Distribution for Secure Supply Chain Communication” by [作者姓名]:研究了量子密钥分发在供应链通信安全中的应用,通过实验验证了其有效性。

7.3.3 应用案例分析

“Case Study: Implementing Quantum Encryption in a Global Supply Chain” by [作者姓名]:介绍了一个在全球供应链中实施量子加密的案例,分析了实施过程中的挑战和经验教训。“Quantum-Enabled Supply Chain Finance: A Real-World Application” by [作者姓名]:探讨了量子加密在供应链金融中的实际应用案例,展示了其在保障金融交易安全方面的优势。“Securing Supply Chain Traceability Systems with Quantum Cryptography” by [作者姓名]:通过实际案例分析了量子加密在供应链溯源系统中的应用,验证了其在保障溯源信息安全方面的有效性。

8. 总结:未来发展趋势与挑战

未来发展趋势

量子加密技术的不断发展

随着量子计算技术的不断进步,量子加密技术也将得到进一步的发展。未来,量子密钥分发设备将更加小型化、集成化和高效化,量子加密算法也将更加完善和安全。例如,未来可能会出现基于纠缠光子的量子密钥分发协议,进一步提高密钥分发的效率和安全性。

量子加密与供应链的深度融合

量子加密技术将与供应链管理更加紧密地结合,成为保障供应链安全的重要手段。未来,供应链中的各个环节都将广泛应用量子加密技术,实现供应链数据的全面加密和通信的安全保障。例如,在物联网环境下,量子加密可以用于保障供应链中各种设备之间的通信安全。

供应链韧性的提升

量子加密技术的应用将有助于提升供应链的韧性。在面对各种干扰和风险时,具有量子加密保障的供应链能够更加迅速地恢复运营,减少损失。例如,当供应链遭受网络攻击时,量子加密可以确保供应链数据不被泄露和篡改,从而保证供应链的正常运行。

面临的挑战

技术成本较高

目前,量子加密技术的成本较高,量子密钥分发设备的价格昂贵,限制了其在供应链中的广泛应用。未来需要进一步降低量子加密技术的成本,提高其性价比,以促进其在供应链领域的普及。

技术标准和规范不完善

量子加密技术作为一种新兴技术,目前还缺乏统一的技术标准和规范。这给量子加密技术在供应链中的应用带来了一定的困难,需要相关部门和组织尽快制定统一的技术标准和规范,以促进量子加密技术的健康发展。

人才短缺

量子加密技术是一个跨学科的领域,需要掌握量子力学、密码学、计算机科学等多方面知识的专业人才。目前,相关领域的人才短缺,限制了量子加密技术在供应链中的应用和发展。未来需要加强相关人才的培养,提高人才素质。

9. 附录:常见问题与解答

量子加密技术是否完全安全?

量子加密技术基于量子力学原理,具有理论上的无条件安全性。但在实际应用中,由于量子设备的不完善和环境噪声等因素的影响,可能会存在一定的安全漏洞。因此,在使用量子加密技术时,还需要结合其他安全措施,如物理隔离、访问控制等,以提高系统的安全性。

量子加密技术与传统加密技术有什么区别?

传统加密技术主要基于数学算法,其安全性依赖于计算复杂度。随着计算能力的不断提高,传统加密技术可能会面临被破解的风险。而量子加密技术基于量子力学原理,其安全性不依赖于计算复杂度,具有理论上的无条件安全性。此外,量子加密技术还可以实现密钥的安全分发,避免了传统加密技术中密钥管理的难题。

量子加密技术在供应链中的应用是否会增加成本?

量子加密技术在供应链中的应用可能会增加一定的成本,主要包括量子密钥分发设备的采购成本、维护成本和人员培训成本等。但从长远来看,量子加密技术可以保障供应链的安全,减少因数据泄露和篡改带来的损失,从而提高供应链的效率和竞争力。因此,在评估量子加密技术的成本时,需要综合考虑其带来的收益。

如何选择适合的量子加密设备?

在选择量子加密设备时,需要考虑以下几个因素:

安全性:设备的安全性是最重要的因素,需要选择具有较高安全性的设备。性能:设备的性能包括密钥分发速率、传输距离等,需要根据实际需求选择合适的性能指标。兼容性:设备需要与现有的供应链系统和网络设备兼容,以确保其能够正常运行。成本:设备的成本也是需要考虑的因素之一,需要在满足安全和性能要求的前提下,选择性价比高的设备。

10. 扩展阅读 & 参考资料

扩展阅读

《量子力学导论》(Introduction to Quantum Mechanics):由David J. Griffiths所著,深入介绍了量子力学的基本原理和数学方法,有助于读者进一步理解量子加密技术的理论基础。《区块链与供应链金融》(Blockchain and Supply Chain Finance):探讨了区块链技术在供应链金融中的应用,与量子加密技术相结合,可以为供应链安全提供更全面的保障。《供应链风险管理》(Supply Chain Risk Management):介绍了供应链风险管理的方法和策略,对于提高供应链的韧性具有重要的参考价值。

参考资料

[1] Nielsen, M. A., & Chuang, I. L. (2010). Quantum Computation and Quantum Information. Cambridge University Press.[2] Stinson, D. R. (2006). Cryptography: Theory and Practice. Chapman & Hall/CRC.[3] Chopra, S., & Meindl, P. (2016). Supply Chain Management: Strategy, Planning, and Operation. Pearson.[4] Bennett, C. H., & Brassard, G. (1984). Quantum Cryptography: Public Key Distribution and Coin Tossing. Proceedings of the IEEE International Conference on Computers, Systems, and Signal Processing.[5] Renner, R. (2005). Unconditional Security of Quantum Key Distribution. Ph.D. thesis, ETH Zurich.[6] Ponomarov, J. N., & Malhotra, S. K. (2009). Supply Chain Resilience: Definition, Review, and Research Agenda. Journal of Business Logistics, 30(1), 125-143.

相关文章